8 : Signieren und Verschlüsseln von Daten #

Erfahren Sie, wie Sie PGP- und SSH-Schlüssel erstellen und verwalten.

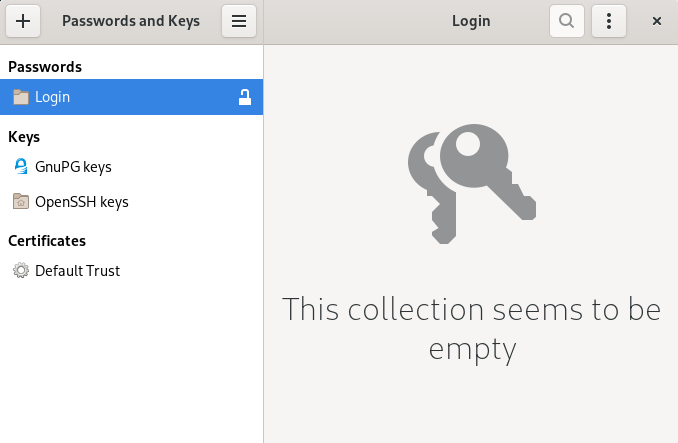

Das Programm GNOME „Passwörter und Schlüssel“ ist eine wichtige Komponente der Verschlüsselungsinfrastruktur Ihres Systems. Mithilfe dieses Programms können Sie PGP- und SSH-Schlüssel erstellen und verwalten, die Schlüssel importieren, exportieren und freigeben, die Schlüssel und den Schlüsselring sichern und den Passwortsatz im Cache ablegen.

Öffnen Sie zum Starten der Anwendung die , indem Sie auf Meta drücken und nach pass suchen.

8.1 Signieren und Verschlüsseln #

Signieren. Vorgang, bei dem elektronische Signaturen an Informationen angehängt werden (z. B. an Email-Nachrichten oder Software) und so deren Ursprung belegen. Sie sollten Ihre Emails signieren, um zu verhindern, dass jemand Emails in Ihrem Namen schreibt, und um sowohl sich selbst als auch die Personen, an die Sie die Emails senden, zu schützen. Anhand der Signaturen können Sie prüfen, wer Ihnen die empfangenen Nachrichten gesendet hat, und Sie können dadurch auch gutartige Nachrichten von gefährlichen unterscheiden.

Software-Entwickler signieren ihre Software, damit Sie deren Integrität überprüfen können. Auch wenn Sie Software von einem inoffiziellen Server erhalten, können Sie das Paket anhand der Signatur überprüfen.

Verschlüsselung. Sie haben möglicherweise sensible Informationen, die Sie vor anderen schützen wollen. Durch die Verschlüsselung können Sie Daten übertragen und für andere unlesbar machen. Dies ist wichtig für Unternehmen, da sie so die Möglichkeit erhalten, interne Informationen sowie die Daten ihrer Mitarbeiter zu schützen.

8.2 Erstellen eines neuen Schlüsselpaars #

Damit Sie mit anderen Benutzern verschlüsselte Nachrichten austauschen können, müssen Sie zuerst ein eigenes Schlüsselpaar erstellen. Dieses Schlüsselpaar besteht entsprechend aus zwei Teilen:

Öffentlicher Schlüssel. Dieser Schlüssel dient zur Verschlüsselung. Geben Sie ihn an Ihre Kommunikationspartner weiter, sodass diese damit ihre Dateien oder Nachrichten für Sie verschlüsseln können.

Privater Schlüssel. Dieser Schlüssel dient zur Entschlüsselung. Hiermit machen Sie verschlüsselte Dateien oder Nachrichten von anderen Benutzern (oder von Ihnen selbst) wieder lesbar.

Wenn Dritte den Zugang zu Ihrem privaten Schlüssel erhalten, können sie damit die Dateien und Nachrichten entschlüsseln, die nur für Sie bestimmt waren. Geben Sie Ihren privaten Schlüssel niemals an Dritte weiter.

8.2.1 Erstellen von OpenPGP-Schlüsseln #

Das nicht proprietäre Protokoll OpenPGP verschlüsselt Email-Nachrichten mithilfe der auf PGP basierenden öffentlichen Schlüsselkryptografie. OpenPGP definiert Standardformate für verschlüsselte Nachrichten, Signaturen, private Schlüssel und Zertifikate für den Austausch öffentlicher Schlüssel.

Öffnen Sie die und geben Sie

passein.Öffnen Sie .

Drücken Sie auf die Plus-Schaltfläche () oben links im Fenster.

Wählen Sie in der Liste die Option (GPP-Schlüssel).

Geben Sie Ihren vollständigen Namen in das Feld (Vollständiger Name) ein.

Fügen Sie optional Ihre Email-Adresse und einen Kommentar hinzu, um den Schlüssel zu beschreiben.

Klicken Sie auf (Erstellen), um das neue Schlüsselpaar zu erstellen.

Geben Sie im Passwortdialogfeld ein Passwort für den Schlüssel ein.

Bestätigen Sie Ihre Auswahl mit .

Wenn Sie einen Passwortsatz angeben, sollten Sie dieselben Kriteren anwenden wie bei der Erstellung eines sicheren Passworts.

8.2.2 Erstellen von Secure Shell-Schlüsseln #

Secure Shell (SSH) ist eine Methode zur Anmeldung bei einem entfernten Computer für das Ausführen von Befehlen auf diesem Rechner. SSH-Schlüssel werden in einem schlüsselbasierten Authentifizierungssystem als Alternative zum standardmäßigen Passwortauthentifizierungssystem verwendet. Bei Verwendung einer schlüsselbasierten Authentifizierung müssen Sie kein Passwort eingeben, um sich zu authentifizieren.

Öffnen Sie die und geben Sie

passein.Öffnen Sie .

Drücken Sie auf die Plus-Schaltfläche () oben links im Fenster.

Wählen Sie in der Liste die Option .

Geben Sie eine Beschreibung für den Schlüssel ein.

Ändern Sie optional die Standardeinstellungen für die Verschlüsselungsart oder die Schlüsselstärke.

Verschlüsselungsart. Legt die Verschlüsselungsalgorithmen fest, die zur Erstellung Ihrer Schlüssel verwendet werden. Wählen Sie , um den Rivest-Shamir-Adleman-Algorithmus (RSA) für die Erstellung des SSH-Schlüssels zu verwenden. Dies ist die bevorzugte und sicherere Option. Wählen Sie , um den Digital Signature-Algorithmus (DSA) für die Erstellung des SSH-Schlüssels zu verwenden.

Schlüsselstärke. Gibt die Länge des Schlüssels in Bit an. Je länger der Schlüssel, desto sicherer ist er (sofern ein starker Passwortsatz verwendet wird). Denken Sie daran, dass die Ausführung einer Operation mit einem längeren Schlüssel länger dauert als mit einem kürzeren Schlüssel. Annehmbare Werte liegen zwischen 1024 und 4096 Bit. Empfohlen werden mindestens 2048 Bit.

Bestätigen Sie entweder mit (Nur Schlüssel erstellen) oder (Erstellen und einrichten). Im letzteren Fall werden Sie durch die Installation des öffentlichen Schlüssels geführt.

8.3 Ändern von Schlüsseleigenschaften #

Die Eigenschaften der vorhandenen OpenPGP- oder SSH-Schlüssel können bearbeitet werden.

8.3.1 Bearbeiten von OpenPGP-Schlüsseleigenschaften #

Die Beschreibungen in diesem Abschnitt gelten für alle OpenPGP-Schlüssel.

Öffnen Sie die und geben Sie

passein.Öffnen Sie .

Wählen Sie im linken Navigationsbereich die Option (GnuPG-Schlüssel).

Klicken Sie mit der rechten Maustaste auf den PGP-Schlüssel, den Sie bearbeiten möchten, und wählen Sie (Eigenschaften) aus.

Ein Dialogfeld mit folgenden Schlüsseleigenschaften wird geöffnet:

Schlüssel-ID: Die Schlüssel-ID gleicht dem Fingerabdruck; sie enthält jedoch nur die letzten acht Zeichen des Fingerabdrucks. Es ist generell möglich, einen Schlüssel nur durch die Schlüssel-ID zu identifizieren. Manchmal können jedoch zwei Schlüssel dieselbe Schlüssel-ID aufweisen.

Fingerabdruck: Eine eindeutige Zeichenfolge, die einen Schlüssel exakt identifiziert.

Expires (Ablauf): Das Datum, ab dem der Schlüssel nicht mehr verwendet werden kann (ein Schlüssel kann nicht mehr für Schlüsseloperationen eingesetzt werden, wenn er abgelaufen ist). Wenn das Ablaufdatum eines Schlüssels auf einen späteren Zeitpunkt verschoben wird, wird der Schlüssel reaktiviert. Eine praktische Lösung besteht in der Erstellung eines Master-Schlüssels, der niemals abläuft, und mehrerer Unterschlüssel, die ablaufen und vom Master-Schlüssel signiert sind.

Subkeys (Unterschlüssel): Weitere Informationen zu diesem Thema finden Sie unter dem Stichwort Abschnitt 8.3.1.2, „Bearbeiten der Eigenschaften von OpenPGP-Unterschlüsseln“.

Vertrauen in den Eigentümer überschreiben: Legen Sie die Vertrauensstufe für den Schlüsseleigentümer fest. Durch Ihr Vertrauen signalisieren Sie, in welchem Maße Sie davon überzeugt sind, dass eine Person fähig ist, das Vertrauensnetzwerk zu erweitern. Wenn ein Schlüssel vorliegt, den Sie nicht signiert haben, wird die Echtheit des Schlüssels anhand seiner Signaturen ermittelt und anhand des Grads, in dem Sie den entsprechenden Signierern vertrauen.

Klicken Sie auf die Plus-Schaltfläche und fügen Sie dem Schlüssel ein Foto hinzu oder ändern Sie den Passwortsatz für den Schlüssel.

Durch Foto-IDs kann der Eigentümer eines Schlüssels ein oder mehrere Fotos von sich in einen Schlüssel einbetten. Diese IDs können wie normale Benutzer-IDs signiert werden. Eine Foto-ID muss das JPEG-Format aufweisen. Die empfohlene Größe ist 120x150 Pixel.

Wenn Dateityp und Größe des ausgewählten Bilds nicht den Anforderungen entsprechen, wird das Bild ggf. von verkleinert und aus jedem von der GDK-Bibliothek unterstützten Format in das erforderliche Format konvertiert.

Schließen Sie zum Abschluss das Dialogfeld.

8.3.1.1 Hinzufügen einer Benutzer-ID #

Benutzer-IDs ermöglichen die Verwendung mehrerer Identitäten und Email-Adressen mit demselben Schlüssel. Das Hinzufügen einer Benutzer-ID ist sinnvoll, beispielsweise wenn Sie eine Identität für Ihren Beruf und eine für Ihre Freunde verwenden möchten. Benutzer-IDs weisen folgende Form auf:

Name (COMMENT) <E-MAIL>

Öffnen Sie die und geben Sie

passein.Öffnen Sie .

Wählen Sie im linken Navigationsbereich den Schlüsselbund (GnuPG-Schlüssel) aus.

Wählen Sie in der Liste die Option (Persönlicher PGP-Schlüssel).

Klicken Sie mit der rechten Maustaste auf den Schlüssel und wählen Sie › aus.

Geben Sie im Dialogfeld die Daten unter (Vollständiger Name), (Email-Adresse) und (Schlüsselkommentar) für die neue Benutzer-ID an und klicken Sie auf .

Anhand Ihrer Email-Adresse können die meisten Benutzer Ihren Schlüssel auf einem Schlüsselserver oder bei einem anderen Schlüsselanbieter finden. Vergewissern Sie sich, dass die Adresse richtig ist, bevor Sie fortfahren.

Geben Sie den Passwortsatz ein und klicken Sie auf , um den Vorgang abzuschließen.

8.3.1.2 Bearbeiten der Eigenschaften von OpenPGP-Unterschlüsseln #

Jeder OpenPGP-Schlüssel verfügt über einen Master-Schlüssel, der nur zum Signieren verwendet wird. Unterschlüssel werden zum Verschlüsseln und zum Signieren verwendet. Auf diese Weise müssen Sie Ihren Master-Schlüssel nicht zurücknehmen, wenn Ihr Unterschlüssel beschädigt wird.

Öffnen Sie die und geben Sie

passein.Öffnen Sie .

Wählen Sie in der Liste die Option (GnuPG-Schlüssel).

Wählen Sie in der Liste die Option (Persönlicher PGP).

Klicken Sie mit der rechten Maustaste auf den ausgewählten Schlüssel und wählen Sie die Option (Eigenschaften) aus.

Legen Sie die Eigenschaften für Ihren Schlüssel fest.

Zum Bestätigen der Änderungen schließen Sie das Dialogfeld.

8.3.2 Bearbeiten der Secure Shell-Schlüsseleigenschaften #

Die Beschreibungen in diesem Abschnitt gelten für alle SSH-Schlüssel.

Öffnen Sie die und geben Sie

passein.Öffnen Sie .

Wählen Sie (OpenSSH-Schlüssel) in der Liste aus und klicken Sie mit der rechten Maustaste auf den Schlüssel, den Sie bearbeiten möchten.

Es wird ein Dialogfeld geöffnet, in dem Sie die folgenden Eigenschaften anzeigen und bearbeiten können:

Algorithm (Algorithmus): Gibt den Verschlüsselungsalgorithmus an, der zur Erstellung des Schlüssels verwendet wurde.

Standort: Das Verzeichnis, in dem der private Schlüssel gespeichert wurde.

Fingerabdruck: Eine eindeutige Zeichenfolge, die einen Schlüssel exakt identifiziert.

Exportieren. Exportiert den Schlüssel in eine Datei.

Zum Bestätigen der Änderungen schließen Sie das Dialogfeld.

8.4 Importieren von Schlüsseln #

Schlüssel können in Textdateien exportiert werden. Diese Dateien enthalten Klartext am Anfang und am Ende eines Schlüssels. Dieses Format wird als ASCII-verschlüsselter Schlüssel bezeichnet.

So importieren Sie Schlüssel:

Öffnen Sie die und geben Sie

passein.Öffnen Sie .

Drücken Sie auf die Plus-Schaltfläche () in der oberen linken Ecke.

Wählen Sie in der Liste die Option (Aus Datei importieren).

Wählen Sie im Dialogfeld den zu importierenden Schlüssel aus. Öffentliche SSH-Schlüssel enden auf

pub.Klicken Sie auf (Öffnen), um den Schlüssel zu importieren.

In können Sie auch Schlüssel einfügen:

Wählen Sie einen ASCII-geschützten öffentlichen Textblock aus und kopieren Sie ihn in die Zwischenablage.

Öffnen Sie die und geben Sie

passein.Öffnen Sie .

Drücken Sie auf die Plus-Schaltfläche () in der oberen linken Ecke.

Fügen Sie den Schlüssel an der gewünschten Position ein.

8.5 Exportieren von Schlüsseln #

So exportieren Sie Schlüssel:

Öffnen Sie die und geben Sie

passein.Öffnen Sie .

Wählen Sie im linken Navigationsbereich den zu exportierenden Schlüsselbund (GnuPG-Schlüssel) aus.

Wählen Sie unter (Persönlicher PGP-Schlüssel) den zu exportierenden Schlüssel aus.

Klicken Sie mit der rechten Maustaste auf die Taste und wählen Sie (Exportieren) aus.

Soll der Schlüssel im

ASCII-Format gespeichert werden, wählen Sie (Geschützte PGP-Schlüssel).Wählen Sie einen Speicherort aus und bestätigen Sie mit (Exportieren).

8.6 Signieren eines Schlüssels #

Durch das Signieren des Schlüssels einer anderen Person geben Sie an, dass Sie dieser Person vertrauen. Bevor Sie einen Schlüssel signieren, sollten Sie den Fingerabdruck des Schlüssels sorgfältig überprüfen, um sicherzustellen, dass der Schlüssel tatsächlich dieser Person gehört.

Durch Ihr Vertrauen signalisieren Sie, in welchem Maße Sie davon überzeugt sind, dass eine Person fähig ist, das Vertrauensnetzwerk zu erweitern. Wenn ein Schlüssel vorliegt, den Sie nicht signiert haben, wird die Echtheit des Schlüssels anhand seiner Signaturen ermittelt und anhand des Grads, in dem Sie den entsprechenden Signierern vertrauen.

Öffnen Sie die und geben Sie

passein.Öffnen Sie .

Importieren Sie den zu signierenden Schlüssel.

Wählen Sie in der Liste (GnuPG-Schlüssel) den importierten Schlüssel aus.

Klicken Sie mit der rechten Maustaste auf den Schlüssel und wählen Sie › aus.

Klicken Sie auf die Schaltfläche (Diesen Schlüssel signieren).

Geben Sie an, wie sorgfältig Sie den Schlüssel geprüft haben.

Legen Sie fest, ob Sie Ihre Signatur zu einem späteren Zeitpunkt widerrufen und ob Sie sie öffentlich machen möchten.

Bestätigen Sie mit (Signieren).

8.7 Passwort-Schlüsselbunde #

Sie können die Einstellungen für Passwort-Schlüsselbunde verwenden, um Schlüsselbunde zu erstellen oder zu entfernen, einen Standardschlüsselbund für Anwendungspasswörter festzulegen oder um das Passwort zum Entsperren eines Schlüsselbunds zu ändern. Gehen Sie folgendermaßen vor, um einen neuen Schlüsselbund zu erstellen:

Öffnen Sie die und geben Sie

passein.Öffnen Sie .

Drücken Sie auf die Plus-Schaltfläche () in der oberen linken Ecke.

Wählen Sie in der Liste die Option (Passwort-Schlüsselbund).

Geben Sie einen Namen für den Schlüsselbund ein und klicken Sie auf .

Legen Sie ein neues für den Schlüsselbund fest, bestätigen Sie es und klicken Sie auf (Weiter), um den Schlüsselbund zu erstellen.

Um das Passwort zum Entsperren eines vorhandenen Schlüsselbunds zu ändern, klicken Sie mit der rechten Maustaste auf dem Karteireiter auf den Schlüsselbund und klicken Sie dann auf . Sie müssen das alte Passwort angeben, um es ändern zu können.

Klicken Sie zum Ändern des Standard-Schlüsselbunds für Anwendungspasswörter mit der rechten Maustaste auf dem Karteireiter auf den Schlüsselbund und klicken Sie dann auf .

8.8 Schlüsselserver #

Sie können Ihre Schlüssel auf dem neuesten Stand halten, indem Sie diese regelmäßig mit entfernten Schlüsselservern synchronisieren. Durch die Synchronisierung stellen Sie sicher, dass alle Ihre Schlüssel stets die neuesten Signaturen aufweisen und das Vertrauensnetzwerk wirksam ist.

Öffnen Sie die und geben Sie

passein.Öffnen Sie .

Wählen Sie den zu synchronisierenden PGP-Schlüssel aus.

Drücken Sie die Menüschaltfläche in der Kopfleiste.

Wählen Sie (Schlüssel synchronisieren und veröffentlichen) aus.

HKP-Schlüsselserver: HKP-Schlüsselserver sind normale webbasierte Schlüsselserver, beispielsweise der beliebte Server

hkp://pgp.mit.edu:11371, der auch unter http://pgp.mit.edu verfügbar ist.LDAP-Schlüsselserver: LDAP-Schlüsselserver kommen seltener vor, stellen die Schlüssel jedoch über das standardmäßige LDAP-Protokoll bereit.

ldap://keyserver.pgp.comist ein empfohlener LDAP-Server.Sie können die zu verwendenden Schlüsselserver mithilfe der Schaltflächen auf der linken Seite oder . Legen Sie zum Hinzufügen eines neuen Schlüsselservers dessen Typ, Host und, falls nötig, dessen Port fest.

Legen Sie fest, ob Ihre öffentlichen Schlüssel automatisch veröffentlicht werden sollen und welcher Schlüsselserver verwendet werden soll. Geben Sie an, ob Schlüssel automatisch von Schlüsselservern abgerufen und ob geänderte Schlüssel mit den Schlüsselservern synchronisiert werden sollen.

Klicken Sie zum Synchronisieren Ihres Schlüssels auf die Schaltfläche (Synchronisieren).

8.9 Schlüsselfreigabe #

Die Schlüsselfreigabe wird durch DNS-SD bereitgestellt, das auch als Bonjour oder Rendezvous bezeichnet wird. Durch die Aktivierung der Schlüsselfreigabe werden die öffentlichen Schlüsselbunde der lokalen Benutzer von in das Dialogfeld für die entfernte Suche eingefügt. Die Verwendung dieser lokalen Schlüsselserver erfolgt generell schneller als der Zugriff auf entfernte Server.

Öffnen Sie die und geben Sie

passein.Öffnen Sie .

Wählen Sie im linken Navigationsbereich die Option (GnuPG-Schlüssel).

Wählen Sie in der Liste unter (Persönlicher PGP-Schlüssel) den freizugebenden Schlüssel aus.

Drücken Sie die Menüschaltfläche in der Kopfleiste.

Wählen Sie (Schlüssel synchronisieren und veröffentlichen) aus.

Öffnen Sie die Liste der Schlüsselserver über die Schaltfläche (Schlüsselserver).

Zum Veröffentlichen Ihres Schlüssels wählen Sie einen Server im Menü aus. Schließen Sie das Fenster und kehren Sie zum vorherigen Dialogfeld zurück.

Drücken Sie abschließend (Synchronisieren).