39 Domain Name System (DNS) #

DNS (Domain Name System) ist zur Auflösung der Domänen- und Hostnamen in IP-Adressen erforderlich. So wird die IP-Adresse 192.168.2.100 beispielsweise dem Hostnamen jupiter zugewiesen. Bevor Sie Ihren eigenen Nameserver einrichten, sollten Sie die allgemeinen Informationen zu DNS in Abschnitt 23.3, „Namensauflösung“ lesen. Die folgenden Konfigurationsbeispiele gelten für BIND, den standardmäßigen DNS-Server.

39.1 DNS-Terminologie #

- Zone

Der Domänen-Namespace wird in Regionen, so genannte Zonen, unterteilt. So ist beispielsweise

example.comder Bereich (oder die Zone)exampleder Domänecom.- DNS-Server

Der DNS-Server ist ein Server, auf dem der Name und die IP-Informationen für eine Domäne gespeichert sind. Sie können einen primären DNS-Server für die primäre Zone, einen sekundären Server für die sekundäre Zone oder einen sekundären Server ohne jede Zone für das Caching besitzen.

- DNS-Server der primären Zone

Die primäre Zone beinhaltet alle Hosts aus Ihrem Netzwerk und der DNS-Server der primären Zone speichert die aktuellen Einträge für alle Hosts in Ihrer Domäne.

- DNS-Server der sekundären Zone

Eine sekundäre Zone ist eine Kopie der primären Zone. Der DNS-Server der sekundären Zone erhält seine Zonendaten mithilfe von Zonentransfers von seinem primären Server. Der DNS-Server der sekundären Zone antwortet autorisiert für die Zone, solange er über gültige (nicht abgelaufene) Zonendaten verfügt. Wenn der sekundäre Server keine neue Kopie der Zonendaten erhält, antwortet er nicht mehr für die Zone.

- Forwarder

Forwarders sind DNS-Server, an die der DNS-Server Abfragen sendet, die er nicht bearbeiten kann. Zum Aktivieren verschiedener Konfigurationsquellen in einer Konfiguration wird

netconfigverwendet (siehe auchman 8 netconfig).- Datensatz

Der Eintrag besteht aus Informationen zu Namen und IP-Adresse. Die unterstützten Einträge und ihre Syntax sind in der BIND-Dokumentation beschrieben. Einige spezielle Einträge sind beispielsweise:

- NS-Eintrag

Ein NS-Eintrag informiert die Nameserver darüber, welche Computer für eine bestimmte Domänenzone zuständig sind.

- MX-Eintrag

Die MX (Mailaustausch)-Einträge beschreiben die Computer, die für die Weiterleitung von Mail über das Internet kontaktiert werden sollen.

- SOA-Eintrag

Der SOA (Start of Authority)-Eintrag ist der erste Eintrag in einer Zonendatei. Der SOA-Eintrag wird bei der Synchronisierung von Daten zwischen mehreren Computern über DNS verwendet.

39.2 Installation #

Zur Installation eines DNS-Servers starten Sie YaST, und wählen Sie › . Wählen Sie › und schließlich aus. Bestätigen Sie die Installation der abhängigen Pakete, um den Installationsvorgang abzuschließen.

Alternativ geben Sie das folgende Kommando in der Kommandozeile ein:

>sudozypper in -t pattern dhcp_dns_server

39.3 Konfiguration mit YaST #

Verwenden Sie das DNS-Modul von YaST, um einen DNS-Server für das lokale Netzwerk zu konfigurieren. Beim ersten Starten des Moduls werden Sie von einem Assistenten aufgefordert, einige grundlegende Entscheidungen hinsichtlich der Serveradministration zu treffen. Mit dieser Ersteinrichtung wird eine grundlegende Serverkonfiguration vorgenommen. Für erweiterte Konfigurationsaufgaben, beispielsweise zum Einrichten von ACLs, für Protokollaufgaben, TSIG-Schlüssel und andere Optionen, verwenden Sie den Expertenmodus.

39.3.1 Assistentenkonfiguration #

Der Assistent besteht aus drei Schritten bzw. Dialogfeldern. An bestimmten Stellen im Dialogfeld können Sie in den Konfigurationsmodus für Experten wechseln.

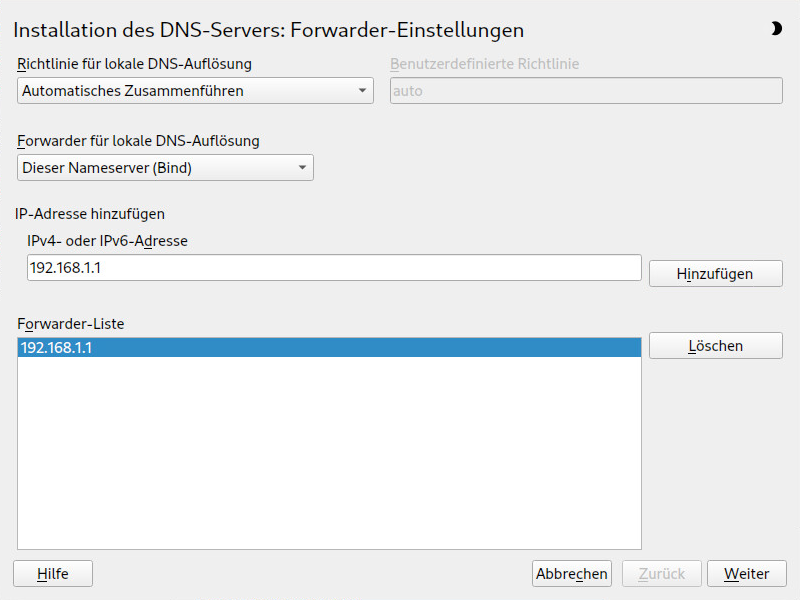

Wenn Sie das Modul zum ersten Mal starten, wird das Dialogfeld (siehe Abbildung 39.1, „DNS-Server-Installation: Forwarder-Einstellungen“) geöffnet. Die bietet die folgenden Optionen:

– Wenn aktiviert ist, können Sie die angeben. Standardmäßig (Option ist aktiviert) ist die auf

autoeingestellt. Hier können Sie die Schnittstellennamen jedoch selbst festlegen oder aus den beiden besonderen RichtliniennamenSTATICundSTATIC_FALLBACKwählen.

Geben Sie unter den zu verwendenden Service an: , oder .

Weitere Informationen zu diesen Einstellungen finden Sie auf der man-Seite

man 8 netconfig.Abbildung 39.1: DNS-Server-Installation: Forwarder-Einstellungen #Forwarders sind DNS-Server, an die der DNS-Server Abfragen sendet, die er nicht selbst bearbeiten kann. Geben Sie ihre IP-Adresse ein und klicken Sie auf .

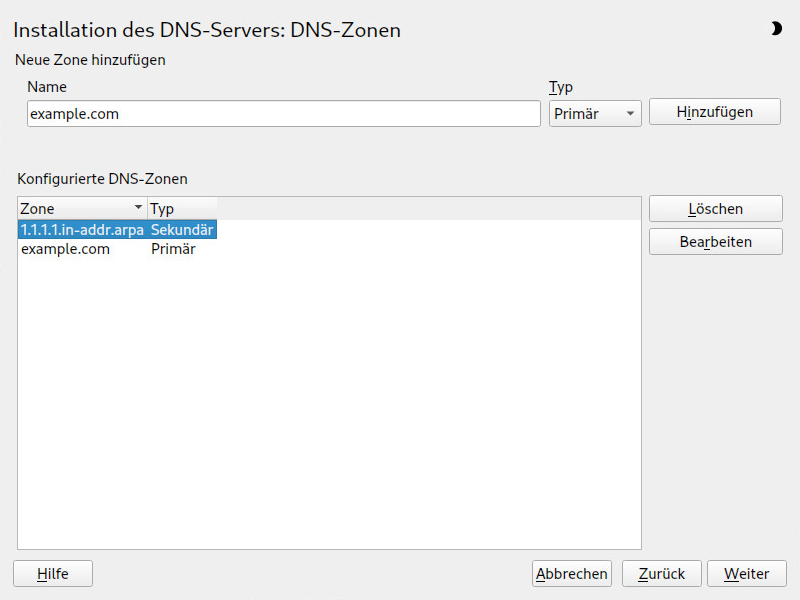

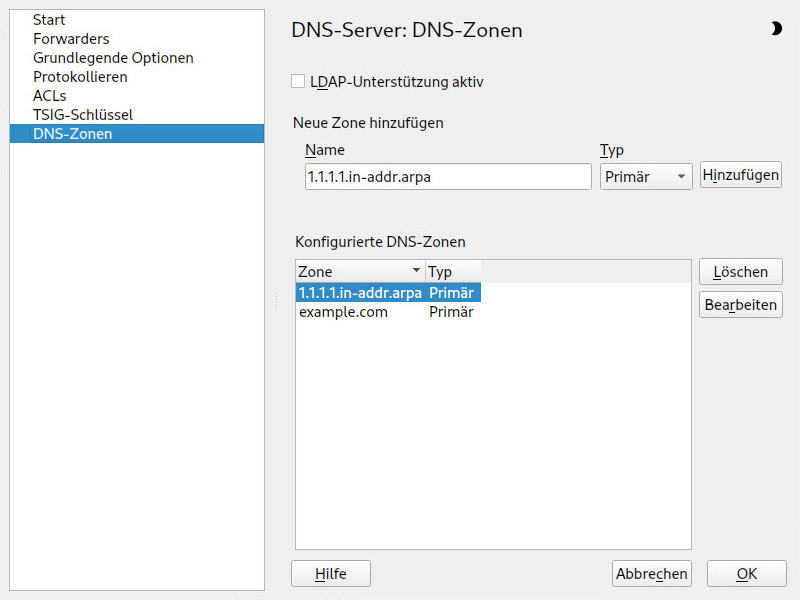

Das Dialogfeld besteht aus mehreren Teilen und ist für die Verwaltung von Zonendateien zuständig, wie in Abschnitt 39.6, „Zonendateien“ beschrieben. Bei einer neuen müssen Sie unter einen Namen angeben. Um eine Reverse Zone hinzuzufügen, muss der Name auf

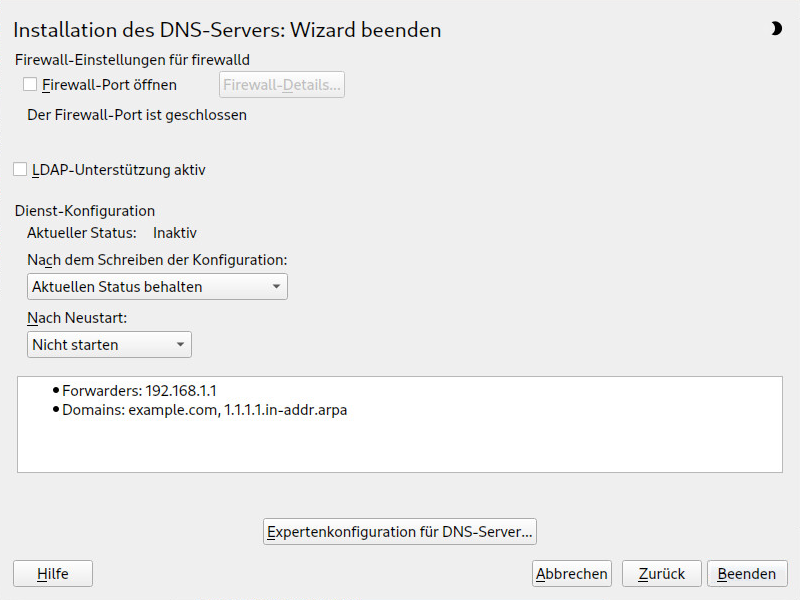

.in-addr.arpaenden. Wählen Sie zum Schluss den (primär, sekundär oder Forward) aus. Weitere Informationen hierzu finden Sie im Abbildung 39.2, „DNS-Server-Installation: DNS-Zonen“. Klicken Sie auf , um andere Einstellungen für eine bestehende Zone zu konfigurieren. Zum Entfernen einer klicken Sie auf .Abbildung 39.2: DNS-Server-Installation: DNS-Zonen #Im letzten Dialogfeld können Sie den DNS-Port in der Firewall öffnen, indem Sie auf klicken. Legen Sie anschließend fest, ob der DNS-Server beim Booten gestartet werden soll ( oder ). Außerdem können Sie die LDAP-Unterstützung aktivieren. Siehe Abbildung 39.3, „DNS-Server-Installation: Wizard beenden“.

Abbildung 39.3: DNS-Server-Installation: Wizard beenden #

39.3.2 Konfiguration für Experten #

Nach dem Starten des Moduls öffnet YaST ein Fenster, in dem mehrere Konfigurationsoptionen angezeigt werden. Nach Abschluss dieses Fensters steht eine DNS-Server-Konfiguration mit Grundfunktionen zur Verfügung:

39.3.2.1 Start #

Legen Sie unter fest, ob der DNS-Server beim Booten des Systems oder manuell gestartet werden soll. Um den DNS-Server sofort zu starten, klicken Sie auf . Um den DNS-Server anzuhalten, klicken Sie auf . Zum Speichern der aktuellen Einstellungen wählen Sie . Sie können den DNS-Anschluss in der Firewall mit öffnen und die Firewall-Einstellungen mit bearbeiten.

Wenn Sie wählen, werden die Zone-Dateien von einer LDAP-Datenbank verwaltet. Alle Änderungen an Zonendaten, die in der LDAP-Datenbank gespeichert werden, werden vom DNS-Server erfasst, wenn er neu gestartet oder aufgefordert wird, seine Konfiguration neu zu laden.

39.3.2.2 Forwarder #

Falls Ihr lokaler DNS-Server eine Anforderung nicht beantworten kann, versucht er, diese Anforderung an einen weiterzuleiten, falls dies so konfiguriert wurde. Dieser Forwarder kann manuell zur hinzugefügt werden. Wenn der Forwarder nicht wie bei Einwahlverbindungen statisch ist, wird die Konfiguration von verarbeitet. Weitere Informationen über netconfig finden Sie auf man 8 netconfig.

39.3.2.3 Grundlegende Optionen #

In diesem Abschnitt werden grundlegende Serveroptionen festgelegt. Wählen Sie im Menü das gewünschte Element aus, und geben Sie dann den Wert im entsprechenden Textfeld an. Nehmen Sie den neuen Eintrag auf, indem Sie auf klicken.

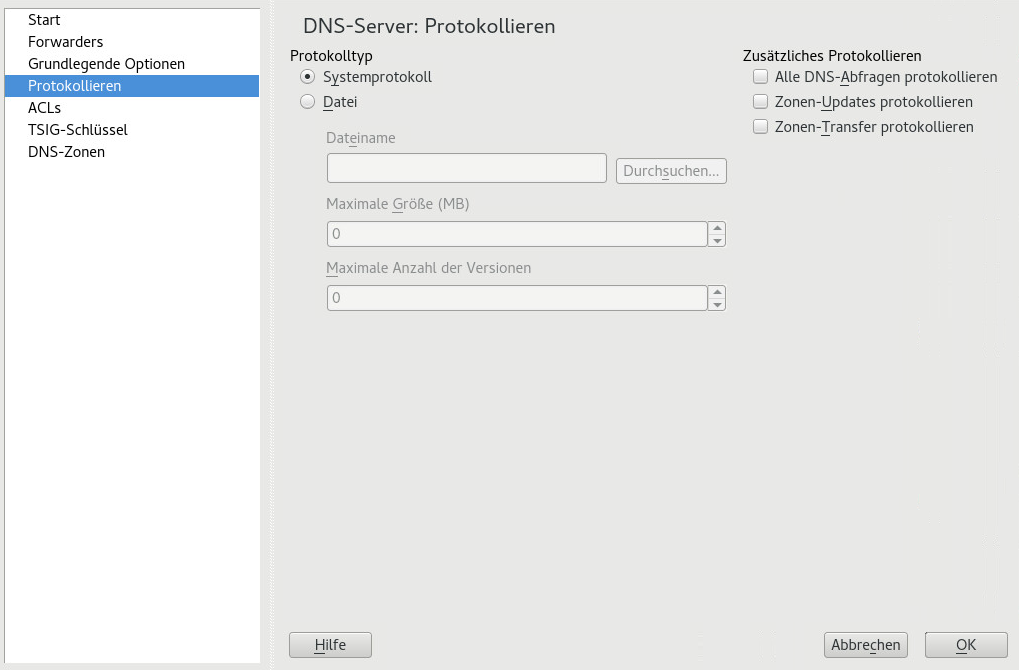

39.3.2.4 Protokollierung #

Um festzulegen, was und wie der DNS-Server protokollieren soll, wählen Sie aus. Geben Sie unter an, wohin der DNS-Server die Protokolldaten schreiben soll. Verwenden Sie das systemweite Protokoll durch Auswahl von , oder geben Sie durch Auswahl von eine andere Datei an. In letzterem Fall müssen Sie außerdem einen Namen, die maximale Dateigröße in Megabyte und die Anzahl der zu speichernden Versionen von Protokolldateien angeben.

Weitere Optionen sind unter verfügbar. Durch Aktivieren von wird jede Abfrage protokolliert. In diesem Fall kann die Protokolldatei extrem groß werden. Daher sollte diese Option nur zur Fehlersuche aktiviert werden. Um den Datenverkehr zu protokollieren, der während Zonenaktualisierungen zwischen dem DHCP- und dem DNS-Server stattfindet, aktivieren Sie . Um den Datenverkehr während eines Zonentransfers vom primären zum sekundären Server zu protokollieren, aktivieren Sie . Siehe Abbildung 39.4, „DNS-Server: Protokollieren“.

39.3.2.5 ACLs #

In diesem Dialogfeld legen Sie ACLs (Access Control Lists = Zugriffssteuerungslisten) fest, mit denen Sie den Zugriff einschränken. Nach der Eingabe eines eindeutigen Namens unter geben Sie unter eine IP-Adresse (mit oder ohne Netzmaske) wie folgt an:

{ 192.168.1/24; }Die Syntax der Konfigurationsdatei erfordert, dass die Adresse mit einem Strichpunkt endet und in geschwungenen Klammern steht.

39.3.2.6 TSIG-Schlüssel #

Der Hauptzweck von TSIG-Schlüsseln (Transaction Signatures = Transaktionssignaturen) ist die Sicherung der Kommunikation zwischen DHCP- und DNS-Servern. Diese werden unter Abschnitt 39.8, „Sichere Transaktionen“ beschrieben.

Zum Erstellen eines TSIG-Schlüssels geben Sie einen eindeutigen Namen im Feld mit der Beschriftung ein und geben die Datei an, in der der Schlüssel gespeichert werden soll (). Bestätigen Sie Ihre Einstellung mit .

Wenn Sie einen vorher erstellten Schlüssel verwenden möchten, lassen Sie das Feld leer und wählen die Datei, in der der gewünschte Schlüssel gespeichert wurde, unter . Dann bestätigen Sie die Auswahl mit .

39.3.2.7 DNS-Zonen (Hinzufügen einer sekundären Zone) #

Wenn Sie eine sekundäre Zone hinzufügen möchten, klicken Sie auf , wählen Sie den Zonentyp (Sekundär) aus, geben Sie den Namen der neuen Zone ein und klicken Sie auf .

Geben Sie im unter (IP des primären DNS-Servers) den primären Server an, von dem der sekundäre Server die Daten abrufen soll. Um den Zugriff auf den Server zu beschränken, wählen Sie eine der ACLs aus der Liste aus.

39.3.2.8 DNS-Zonen (Hinzufügen einer primären Zone) #

Wenn Sie eine primäre Zone hinzufügen möchten, klicken Sie auf , wählen Sie den Zonentyp (Primär) aus, geben Sie den Namen der neuen Zone ein und klicken Sie auf . Beim Hinzufügen einer primären Zone ist auch eine Reverse Zone erforderlich. Wenn Sie beispielsweise die Zone example.com hinzufügen, die auf Hosts in einem Subnetz 192.168.1.0/24 zeigt, sollten Sie auch eine Reverse Zone für den betreffenden IP-Adressbereich erstellen. Per Definition sollte dieser den Namen 1.168.192.in-addr.arpa erhalten.

39.3.2.9 DNS-Zonen (Bearbeiten einer primären Zone) #

Wenn Sie eine primäre Zone bearbeiten möchten, klicken Sie auf , wählen Sie die primäre Zone in der Tabelle aus und klicken Sie auf . Dieses Dialogfeld besteht aus mehreren Seiten: (die zuerst geöffnete Seite), , , und .

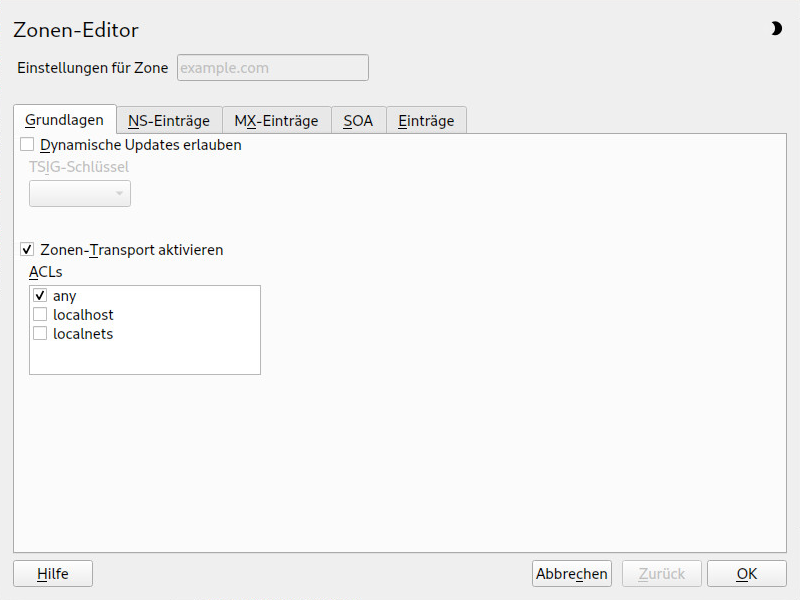

Im grundlegenden Dialogfeld in Abbildung 39.5, „DNS-Server: Zonen-Editor (Grundlagen)“ können Sie die Einstellungen für das dynamische DNS festlegen und auf Optionen für Zonentransfers an Clients und sekundäre Nameserver zugreifen. Zum Zulassen dynamischer Aktualisierungen von Zonen wählen Sie und den entsprechenden TSIG-Schlüssel. Der Schlüssel muss definiert werden, bevor die Aktualisierung startet. Zum Aktivieren der Zonentransfers wählen Sie die entsprechenden ACLs. ACLs müssen bereits definiert sein.

Wählen Sie im Dialogfeld aus, ob Zonen-Transfers aktiviert werden sollen. Verwenden Sie die aufgelisteten ACLs, um festzulegen, wer Zonen herunterladen kann.

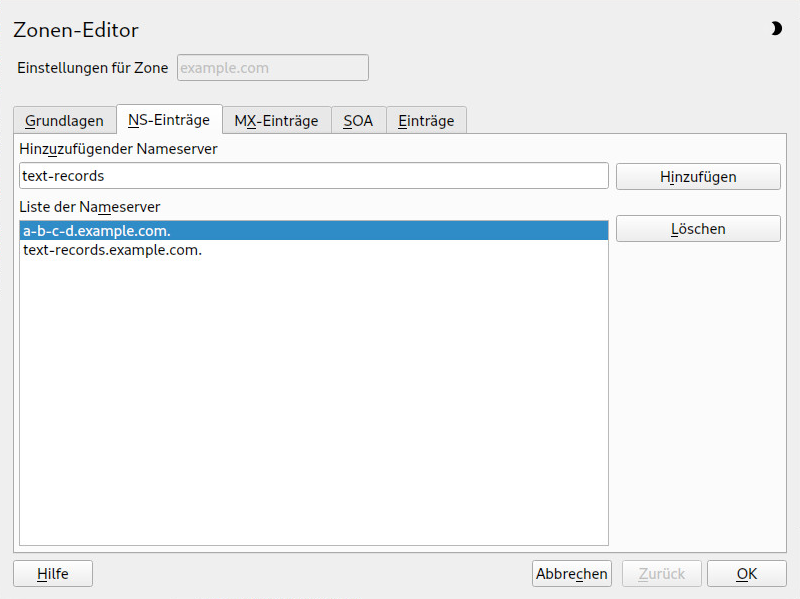

- Zonen-Editor (NS-Einträge)

Im Dialogfeld können Sie alternative Nameserver für die angegebenen Zonen definieren. Vergewissern Sie sich, dass Ihr eigener Nameserver in der Liste enthalten ist. Um einen Eintrag hinzuzufügen, geben Sie seinen Namen unter ein und bestätigen Sie den Vorgang anschließend mit . Siehe Abbildung 39.6, „DNS-Server: Zonen-Editor (NS-Einträge)“.

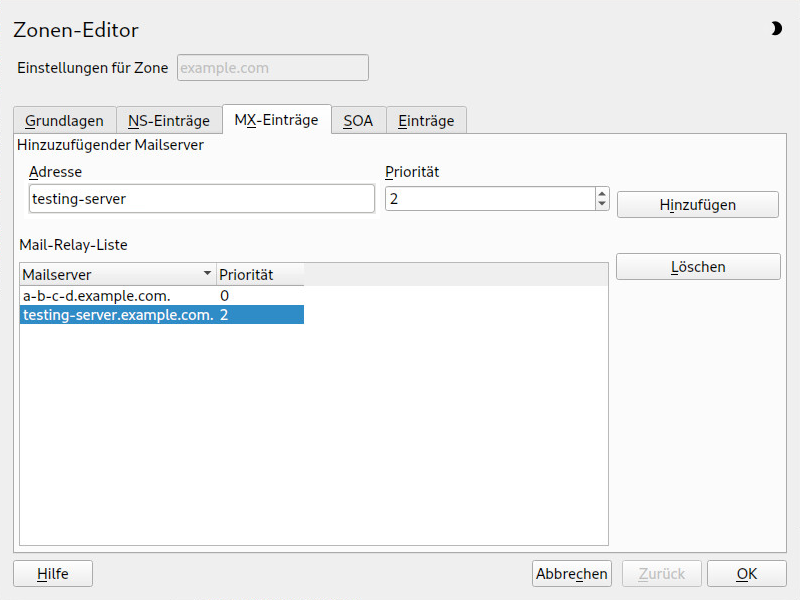

Abbildung 39.6: DNS-Server: Zonen-Editor (NS-Einträge) #- Zonen-Editor (MX-Einträge)

Um einen Mailserver für die aktuelle Zone zur bestehenden Liste hinzuzufügen, geben Sie die entsprechende Adresse und den entsprechenden Prioritätswert ein. Bestätigen Sie den Vorgang anschließend durch Auswahl von . Siehe Abbildung 39.7, „DNS-Server: Zonen-Editor (MX-Einträge)“.

Abbildung 39.7: DNS-Server: Zonen-Editor (MX-Einträge) #- Zonen-Editor (SOA)

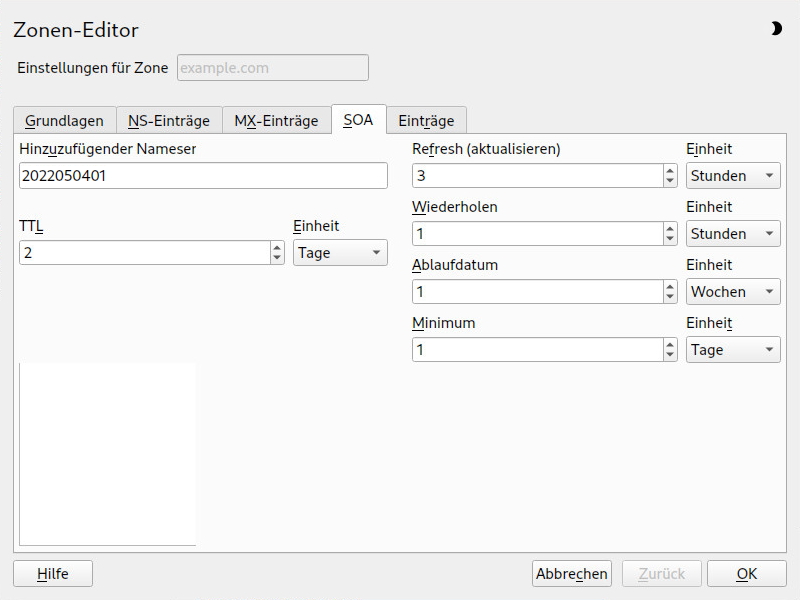

Auf dieser Seite können Sie SOA (Start of Authority)-Einträge erstellen. Eine Erklärung der einzelnen Optionen finden Sie in Beispiel 39.6, „Die Datei /var/lib/named/example.com.zone“. Das Ändern von SOA-Datensätzen wird für dynamischen Zonen, die über LDAP verwaltet werden, nicht unterstützt.

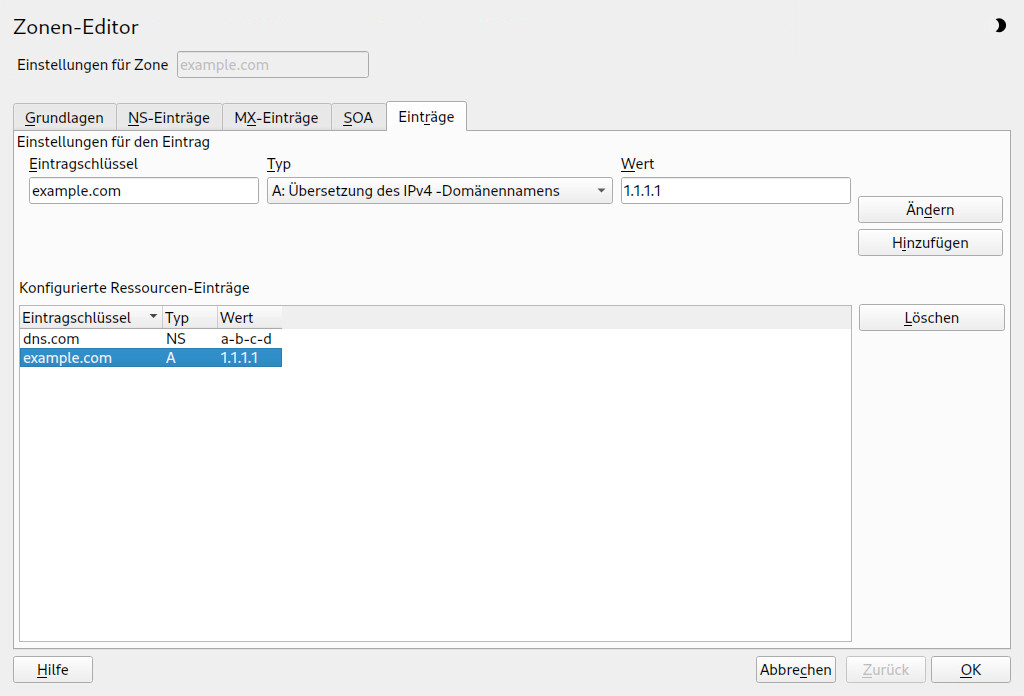

Abbildung 39.8: DNS-Server: Zonen-Editor (SOA) #- Zonen-Editor (Einträge)

In diesem Dialogfeld wird die Namenauflösung verwaltet. Geben Sie unter den Hostnamen an, und wählen Sie anschließend den Typ aus. Der Typ bezeichnet den Haupteintrag. Der Wert hierfür sollte eine IP-Adresse (IPv4) sein. Für IPv6-Adressen verwenden Sie . ist ein Alias. Verwenden Sie die Typen und für detaillierte oder partielle Einträge, mit denen die Informationen aus den Registerkarten und erweitert werden. Diese drei Typen werden in einen bestehenden

A-Eintrag aufgelöst. dient für Reverse Zones. Es handelt sich um das Gegenteil einesA-Eintrags, wie zum Beispiel:hostname.example.com. IN A 192.168.0.1 1.0.168.192.in-addr.arpa IN PTR hostname.example.com.

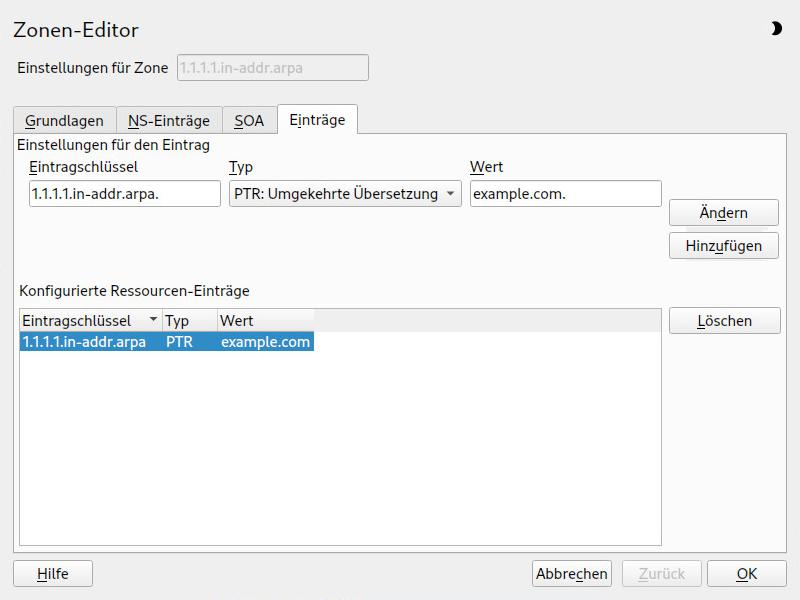

39.3.2.9.1 Hinzufügen von Reverse Zones #

So fügen Sie eine Reverse Zone hinzu:

Starten Sie › › .

Falls Sie noch keine primäre Forward-Zone angelegt haben, holen Sie dies jetzt nach und Sie sie.

Geben Sie auf der Registerkarte den entsprechenden und an. Legen Sie dann den Eintrag mit an und bestätigen Sie den Vorgang mit . Wenn YaST eine Meldung ausgibt, dass ein Eintrag für einen Nameserver fehlt, geben Sie diesen Eintrag auf der Registerkarte an.

Abbildung 39.9: Hinzufügen eines Eintrags für eine primäre Zone #Fügen Sie im Fenster eine primäre Reverse-Zone hinzu.

Abbildung 39.10: Hinzufügen einer Reverse Zone #Sie die Reverse Zone. Auf der Registerkarte wird der Eintragstyp aufgeführt. Geben Sie den entsprechenden und an, klicken Sie auf und bestätigen Sie den Vorgang mit .

Abbildung 39.11: Hinzufügen eines Reverse-Eintrags #Fügen Sie bei Bedarf einen Nameserver-Eintrag hinzu.

Wechseln Sie nach dem Hinzufügen einer Forward Zone wieder in das Hauptmenü und wählen Sie die Reverse Zone zur Bearbeitung aus. Markieren Sie auf der Registerkarte das Kontrollkästchen und wählen Sie Ihre Forward Zone aus. Auf diese Weise werden alle Änderungen an der Forward Zone automatisch in der Reverse Zone aktualisiert.

39.4 Starten des BIND-Nameservers #

Bei SUSE® Linux Enterprise Server-Systemen ist der Nameserver BIND (Berkeley Internet Name Domain) vorkonfiguriert, sodass er problemlos unmittelbar nach der Installation gestartet werden kann. Wenn Sie bereits über eine funktionierende Internetverbindung verfügen und 127.0.0.1 als Nameserver-Adresse für localhost in /var/run/netconfig/resolv.conf eingegeben haben, dann steht Ihnen normalerweise bereits eine funktionierende Namensauflösung zur Verfügung, ohne dass Ihnen der DNS des Anbieters bekannt sein muss. BIND führt die Namenauflösung über den Root-Nameserver durch. Dies ist ein wesentlich langsamerer Prozess. Normalerweise sollte der DNS des Anbieters zusammen mit der zugehörigen IP-Adresse in die Konfigurationsdatei /etc/named.conf unter forwarders eingegeben werden, um eine effektive und sichere Namensauflösung zu gewährleisten. Wenn dies so weit funktioniert, wird der Nameserver als reiner Nur-Cache-Nameserver ausgeführt. Nur wenn Sie seine eigenen Zonen konfigurieren, wird er ein richtiger DNS. Ein einfaches Beispiel zur Veranschaulichung finden Sie unter /usr/share/doc/packages/bind/config.

Je nach Typ der Internet- bzw. Netzwerkverbindung können die Nameserverinformationen automatisch an die aktuellen Bedingungen angepasst werden. Stellen Sie hierzu dieVariable NETCONFIG_DNS_POLICY in der Datei /etc/sysconfig/network/config auf auto ein.

Richten Sie jedoch erst eine offizielle Domäne ein, wenn Sie eine Domäne von der zuständigen Stelle zugewiesen bekommen. Selbst wenn Sie eine eigene Domäne besitzen und diese vom Anbieter verwaltet wird, sollten Sie sie besser nicht verwenden, da BIND ansonsten keine Anforderungen für diese Domäne weiterleitet. Beispielsweise könnte in diesem Fall für diese Domäne der Zugriff auf den Webserver beim Anbieter nicht möglich sein.

Starten Sie den Nameserver mit dem Kommando systemctl start

named als root. Prüfen Sie mit systemctl status named, ob der Nameserverprozess „named“ ordnungsgemäß gestartet wurde. Testen Sie den Nameserver umgehend auf dem lokalen System mit den Programmen host oder dig. Sie sollten localhost als Standardserver mit der Adresse 127.0.0.1 zurückgeben. Ist dies nicht der Fall, enthält /var/run/netconfig/resolv.conf wahrscheinlich einen falschen Nameserver-Eintrag oder die Datei ist nicht vorhanden. Beim ersten Test geben Sie host 127.0.0.1 ein. Dies sollte immer funktionieren. Wenn Sie eine Fehlermeldung erhalten, überprüfen Sie mit systemctl status named, ob der Server ausgeführt wird. Wenn der Nameserver nicht startet oder sich ungewöhnlich verhält, prüfen Sie die Ausgabe von journalctl -e.

Um den Nameserver des Anbieters (oder einen bereits in Ihrem Netzwerk ausgeführten Server) als Forwarder zu verwenden, geben Sie die entsprechende IP-Adresse(n) im Abschnitt options unter forwarders ein. Bei den Adressen in Beispiel 39.1, „Weiterleitungsoptionen in named.conf“ handelt es sich lediglich um Beispiele. Passen Sie diese Einträge an Ihr eigenes Setup an.

options {

directory "/var/lib/named";

forwarders { 10.11.12.13; 10.11.12.14; };

listen-on { 127.0.0.1; 192.168.1.116; };

allow-query { 127/8; 192.168/16 };

notify no;

};

Auf den Eintrag options folgen Einträge für die Zone, localhost und 0.0.127.in-addr.arpa. Der Eintrag type

hint unter „.“ muss stets vorhanden sein. Die entsprechenden Dateien müssen nicht bearbeitet werden und sollten so funktionieren, wie sie sind. Achten Sie außerdem darauf, dass jeder Eintrag mit einem „;“ abgeschlossen ist und dass sich die geschweiften Klammern an der richtigen Position befinden. Nach dem Ändern der Konfigurationsdatei /etc/named.conf oder der Zonendateien müssen Sie BIND anweisen, diese Datei(en) erneut zu lesen. Führen Sie hierzu das Kommando systemctl reload named aus. Dieselbe Wirkung erzielen Sie, wenn Sie den Nameserver mit systemctl restart

named anhalten und erneut starten. Sie können den Server jederzeit mit systemctl

stop named anhalten.

39.5 Die Konfigurationsdatei /etc/named.conf #

Alle Einstellungen für den BIND-Nameserver selbst sind in der Datei /etc/named.conf gespeichert. Die Zonendaten für die zu bearbeitenden Domänen, die aus Hostnamen, IP-Adressen usw. bestehen, sind jedoch in gesonderten Dateien im Verzeichnis /var/lib/named gespeichert. Einzelheiten hierzu werden weiter unten beschrieben.

/etc/named.conf lässt sich grob in zwei Bereiche untergliedern. Der eine ist der Abschnitt options für allgemeine Einstellungen und der zweite besteht aus zone-Einträgen für die einzelnen Domänen. Der Abschnitt logging und die Einträge unter acl (access control list, Zugriffssteuerungsliste) sind optional. Kommentarzeilen beginnen mit # oder mit //. Eine Minimalversion von /etc/named.conf finden Sie in Beispiel 39.2, „Eine Grundversion von /etc/named.conf“.

options {

directory "/var/lib/named";

forwarders { 10.0.0.1; };

notify no;

};

zone "localhost" in {

type master;

file "localhost.zone";

};

zone "0.0.127.in-addr.arpa" in {

type master;

file "127.0.0.zone";

};

zone "." in {

type hint;

file "root.hint";

};39.5.1 Wichtige Konfigurationsoptionen #

- Verzeichnis "FILENAME";

Gibt das Verzeichnis an, in dem BIND die Dateien mit den Zonendaten finden kann. In der Regel ist dies

/var/lib/named.- forwarders { IP-ADDRESS; };

Gibt die Nameserver (zumeist des Anbieters) an, an die DNS-Anforderungen weitergeleitet werden sollen, wenn sie nicht direkt aufgelöst werden können. Ersetzen Sie IP-ADDRESS durch eine IP-Adresse wie

192.168.1.116.- forward first;

Führt dazu, dass DNS-Anforderungen weitergeleitet werden, bevor versucht wird, sie über die Root-Nameserver aufzulösen. Anstatt

forward onlykannforward firstverwendet werden. Damit werden alle Anforderungen weitergeleitet, ohne dass sie an die Root-Nameserver gesendet werden. Dies ist bei Firewall-Konfigurationen sinnvoll.- listen-on port 53 { 127.0.0.1; IP-ADDRESS; };

Informiert BIND darüber, an welchen Netzwerkschnittstellen und Ports Client-Abfragen akzeptiert werden sollen.

port 53muss nicht explizit angegeben werden, da53der Standardport ist. Geben Sie127.0.0.1ein, um Anforderungen vom lokalen Host zuzulassen. Wenn Sie diesen Eintrag ganz auslassen, werden standardmäßig alle Schnittstellen verwendet.- listen-on-v6 port 53 {any; };

Informiert BIND darüber, welcher Port auf IPv6-Client-Anforderungen überwacht werden soll. Die einzige Alternative zu

anyistnone. Bei IPv6 akzeptiert der Server nur Platzhalteradressen.- query-source address * port 53;

Dieser Eintrag ist erforderlich, wenn eine Firewall ausgehende DNS-Anforderungen blockiert. Dadurch wird BIND angewiesen, Anforderungen extern von Port 53 und nicht von einem der Ports mit den hohen Nummern über 1024 aufzugeben.

- query-source-v6 address * port 53;

Informiert BIND darüber, welcher Port für IPv6-Abfragen verwendet werden soll.

- allow-query \{ 127.0.0.1; NET; };

Definiert die Netzwerke, von denen aus Clients DNS-Anforderungen aufgeben können. Ersetzen Sie NET durch Adressinformationen wie

192.168.2.0/24. Der Wert/24am Ende ist ein abgekürzter Ausdruck für die Netzmaske, hier255.255.255.0.- allow-transfer ! *;;

Legt fest, welche Hosts Zonentransfers anfordern können. Im vorliegenden Beispiel werden solche Anforderungen mit

! *verweigert. Ohne diesen Eintrag können Zonentransfer ohne Einschränkungen von jedem beliebigen Ort aus angefordert werden.- statistics-interval 0;

Ohne diesen Eintrag generiert BIND im Systemjournal mehrere Zeilen mit statistischen Informationen pro Stunde. Setzen Sie diesen Wert auf „0“, um diese Statistiken zu unterdrücken, oder legen Sie ein Zeitintervall in Minuten fest.

- cleaning-interval 720;

Diese Option legt fest, in welchen Zeitabständen BIND den Cache leert. Damit wird bei jedem Ausführen dieses Vorgangs ein Eintrag im Systemjournal ausgelöst. Die verwendete Einheit für die Zeitangabe ist Minuten. Der Standardwert ist 60 Minuten.

- interface-interval 0;

BIND durchsucht die Netzwerkschnittstellen regelmäßig nach neuen oder nicht vorhandenen Schnittstellen. Wenn dieser Wert auf

0gesetzt ist, wird dieser Vorgang nicht durchgeführt und BIND überwacht nur die beim Start erkannten Schnittstellen. Anderenfalls wird das Zeitintervall in Minuten angegeben. Der Standardwert ist 60 Minuten.- notify no;

noverhindert, dass anderen Nameserver informiert werden, wenn Änderungen an den Zonendaten vorgenommen werden oder wenn der Nameserver neu gestartet wird.

Eine Liste der verfügbaren Optionen finden Sie auf der man-Seite man 5

named.conf.

39.5.2 Protokollierung #

Der Umfang, die Art und Weise und der Ort der Protokollierung kann in BIND umfassend konfiguriert werden. In der Regel dürften die Standardeinstellungen ausreichen. Beispiel 39.3, „Eintrag zur Deaktivierung der Protokollierung“ zeigt die einfachste Form eines solchen Eintrags an und unterdrückt die Protokollierung.

logging {

category default { null; };

};39.5.3 Zoneneinträge #

zone "example.com" in {

type master;

file "example.com.zone";

notify no;

};

Geben Sie nach zone den Namen der zu verwaltenden Domäne (example.com) an, gefolgt von in und einem Block relevanter Optionen in geschweiften Klammern, wie in Beispiel 39.4, „Zoneneintrag für „example.com““ gezeigt. Um eine sekundäre Zone zu definieren, ändern Sie den Wert von type in secondary und geben Sie einen Nameserver an, der diese Zone als primary verwaltet (dieser kann wiederum ein sekundärer Server eines anderen primären Servers sein), wie in Beispiel 39.5, „Zoneneintrag für „example.net““ gezeigt.

zone "example.net" in {

type secondary;

file "secondary/example.net.zone";

masters { 10.0.0.1; };

};Zonenoptionen:

- type primary;

Durch die Angabe

primarywird BIND darüber informiert, dass der lokale Nameserver für die Zone zuständig ist. Dies setzt voraus, dass eine Zonendatei im richtigen Format erstellt wurde.- type secondary;

Diese Zone wird von einem anderen Nameserver übertragen. Sie muss zusammen mit

primary_serversverwendet werden.- type hint;

Die Zone

.vom Typhintwird zur Festlegung der Root-Nameserver verwendet. Diese Zonendefinition kann unverändert beibehalten werden.- file

example.com.zoneoder file „slave/example.net.zone“; In diesem Eintrag wird die Datei angegeben, in der sich die Zonendaten für die Domäne befinden. Diese Datei ist für einen sekundären Server nicht erforderlich, da die betreffenden Daten von einem anderen Nameserver abgerufen werden. Damit die Dateien des primären und des sekundären Servers voneinander unterschieden werden können, verwenden Sie das Verzeichnis

secondaryfür die sekundären Dateien.- primary_servers { SERVER_IP_ADDRESS; };

Dieser Eintrag ist nur für sekundäre Zonen erforderlich. Er gibt an, von welchem Nameserver die Zonendatei übertragen werden soll.

- allow-update {! *; };

Mit dieser Option wird der externe Schreibzugriff gesteuert, der Clients das Anlegen von DNS-Einträgen gestatten würde. Dies ist in der Regel aus Sicherheitsgründen nicht erstrebenswert. Ohne diesen Eintrag sind keine Zonenaktualisierungen zulässig. Der oben stehende Eintrag hat dieselbe Wirkung, da

! *solche Aktivitäten effektiv unterbindet.

39.6 Zonendateien #

Zwei Arten von Zonendateien sind erforderlich. Eine Art ordnet IP-Adressen Hostnamen zu, die andere stellt Hostnamen für IP-Adressen bereit.

Der Punkt (".") ist in den Zonendateien von entscheidender Bedeutung. Wenn Hostnamen nicht auf einem Punkt (.) enden, wird die Zone angefügt. Vollständige Hostnamen, die mit einem vollständigen Domänennamen angegeben werden, müssen mit einem Punkt (.) abgeschlossen werden, um zu verhindern, dass die Domäne ein weiteres Mal angefügt wird. Ein fehlender oder falsch platzierter Punkt ist die häufigste Ursache für Nameserver-Konfigurationsfehler.

Der erste zu betrachtende Fall ist die Zonendatei example.com.zone, die für die Domäne example.com zuständig ist (siehe Beispiel 39.6, „Die Datei /var/lib/named/example.com.zone“).

$TTL 2D 1 example.com. IN SOA dns root.example.com. ( 2 2003072441 ; serial 3 1D ; refresh 4 2H ; retry 5 1W ; expiry 6 2D ) ; minimum 7 IN NS dns 8 IN MX 10 mail dns 9 gate IN A 192.168.5.1 10 IN A 10.0.0.1 dns IN A 192.168.1.116 mail IN A 192.168.3.108 jupiter IN A 192.168.2.100 venus IN A 192.168.2.101 saturn IN A 192.168.2.102 mercury IN A 192.168.2.103 ntp IN CNAME dns 11 dns6 IN A6 0 2002:c0a8:174::

| |

Hier beginnt der SOA (Start of Authority)-Steuereintrag:

| |

Die Seriennummer ( | |

Die Aktualisierungsrate ( | |

Die Wiederholungsrate ( | |

Die Ablaufzeit ( | |

Die letzte Angabe im SOA-Eintrag gibt die negative Cache-Lebensdauer | |

| |

Der MX-Eintrag gibt den Mailserver an, der Emails für die Domäne | |

Diese und die folgenden Zeilen sind die eigentlichen Adresseinträge, in denen den Hostnamen eine oder mehrere IP-Adressen zugewiesen werden. Die Namen sind hier ohne Anmerkung: IPv6-Syntax Die Syntax des IPv6-Eintrags unterscheidet sich geringfügig von der Syntax von IPv4. Aufgrund der Möglichkeit einer Fragmentierung müssen Informationen zu fehlenden Bits vor der Adresse angegeben werden. Um die IPv6-Adresse mit dem erforderlichen Wert „0“ auszufüllen, fügen Sie an der korrekten Stelle in der Adresse zwei Doppelpunkte hinzu. pluto AAAA 2345:00C1:CA11::1234:5678:9ABC:DEF0 pluto AAAA 2345:00D2:DA11::1234:5678:9ABC:DEF0 | |

Der Alias |

Die Pseudodomäne in-addr.arpa wird für Reverse-Lookups zur Auflösung von IP-Adressen in Hostnamen verwendet. Sie wird in umgekehrter Notation an den Netzwerk-Teil der Adresse angehängt. 192.168 wird also in 168.192.in-addr.arpa aufgelöst. Siehe Beispiel 39.7, „Reverse-Lookup“.

$TTL 2D 1 168.192.in-addr.arpa. IN SOA dns.example.com. root.example.com. ( 2 2003072441 ; serial 1D ; refresh 2H ; retry 1W ; expiry 2D ) ; minimum IN NS dns.example.com. 3 1.5 IN PTR gate.example.com. 4 100.3 IN PTR www.example.com. 253.2 IN PTR cups.example.com.

$TTL definiert die Standard-TTL, die für alle Einträge hier gilt. | |

Die Konfigurationsdatei muss Reverse-Lookup für das Netzwerk In Beispiel 39.6, „Die Datei /var/lib/named/example.com.zone“ finden Sie weitere Details zu den Einträgen in diesem Datensatz. | |

Diese Zeile gibt den für diese Zone verantwortlichen Nameserver an. Diesmal wird der Name allerdings in vollständiger Form mit Domäne und | |

Diese und die folgenden Zeilen sind die Zeiger-Datensätze, die auf die IP-Adressen an den entsprechenden Hosts hinweisen. Am Anfang der Zeile wird nur der letzte Teil der IP-Adresse eingegeben, ohne |

Normalerweise sollten Zonentransfers zwischen verschiedenen Versionen von BIND problemlos möglich sein.

39.7 Dynamische Aktualisierung von Zonendaten #

Der Ausdruck dynamische Aktualisierung bezieht sich auf Vorgänge, bei denen Einträge in den Zonendateien eines primären Servers hinzugefügt, geändert oder gelöscht werden. Dieser Mechanismus wird in RFC 2136 beschrieben. Die dynamische Aktualisierung wird einzeln für jeden Zoneneintrag konfiguriert; hierzu wird eine optionale Regel allow-update oder update-policy eingefügt. Dynamisch zu aktualisierende Zonen sollten nicht von Hand bearbeitet werden.

Die zu aktualisierenden Einträge werden mit dem Kommando nsupdate an den Server übermittelt. Die genaue Syntax dieses Befehls können Sie der man-Seite für nsupdate (man 8

nsupdate) entnehmen. Aus Sicherheitsgründen sollten solche Aktualisierungen mithilfe von TSIG-Schlüsseln durchgeführt werden, wie in Abschnitt 39.8, „Sichere Transaktionen“ beschrieben.

39.8 Sichere Transaktionen #

Sichere Transaktionen können mit Transaktionssignaturen (TSIGs) durchgeführt werden, die auf gemeinsam genutzten geheimen Schlüsseln (auch TSIG-Schlüssel genannt) beruhen. In diesem Abschnitt wird die Erstellung und Verwendung solcher Schlüssel beschrieben.

Sichere Transaktionen werden für die Kommunikation zwischen verschiedenen Servern und für die dynamische Aktualisierung von Zonendaten benötigt. Die Zugriffssteuerung von Schlüsseln abhängig zu machen, ist wesentlich sicherer, als sich lediglich auf IP-Adressen zu verlassen.

Erstellen Sie mit dem folgenden Kommando einen TSIG-Schlüssel (genauere Informationen finden Sie unter man tsig-keygen):

>sudotsig-keygen -a hmac-md5 host1-host2 > host1-host2.key

Hiermit wird eine Datei mit dem Namen host1-host2.key erstellt, deren Inhalt etwa wie folgt aussieht:

key "host1-host2" { |

algorithm hmac-md5;

secret "oHpBLgtcZso6wxnRTWdJMA==";

};

Die Datei muss auf den Remote-Host übertragen werden, nach Möglichkeit auf sichere Weise (z. B. mit scp). Damit die sichere Kommunikation zwischen host1 und host2 gewährleistet ist, muss der Schlüssel sowohl auf dem lokalen Server als auch auf dem Remote-Server in die Datei /etc/named.conf aufgenommen werden.

key host1-host2 {

algorithm hmac-md5;

secret "ejIkuCyyGJwwuN3xAteKgg==";

};/etc/named.conf

Vergewissern Sie sich, dass die Berechtigungen von /etc/named.conf ordnungsgemäß eingeschränkt sind. Der Standardwert für diese Datei lautet 0640, mit root als Eigentümer und named als Gruppe. Alternativ können Sie die Schlüssel in eine gesonderte Datei mit speziell eingeschränkten Berechtigungen verschieben, die dann aus /etc/named.conf eingefügt werden. Zum Einschließen einer externen Datei verwenden Sie:

include "filename"

Ersetzen Sie filename durch einen absoluten Pfad zu Ihrer Datei mit den Schlüsseln.

Damit Server host1 den Schlüssel für host2 verwenden kann (in diesem Beispiel mit der Adresse 10.1.2.3), muss die Datei /etc/named.conf des Servers folgende Regel enthalten:

server 10.1.2.3 {

keys { host1-host2. ;};

};

Analoge Einträge müssen in die Konfigurationsdateien von host2 aufgenommen werden.

Fügen Sie TSIG-Schlüssel für alle ACLs (Access Control Lists, Zugriffssteuerungslisten, nicht zu verwechseln mit Dateisystem-ACLs) hinzu, die für IP-Adressen und -Adressbereiche definiert sind, um Transaktionssicherheit zu gewährleisten. Der entsprechende Eintrag könnte wie folgt aussehen:

allow-update { key host1-host2. ;};

Dieses Thema wird eingehender im Referenzhandbuch für BIND-Administratoren (unter update-policy) erörtert.

39.9 DNS-Sicherheit #

DNSSEC, also die DNS-Sicherheit, wird in RFC 2535 beschrieben. Die verfügbaren Werkzeuge für DNSSEC werden im BIND-Handbuch erörtert.

Einer als sicher betrachteten Zone müssen ein oder mehrere Zonenschlüssel zugeordnet sein. Diese werden mit dnssec-keygen erstellt, genau wie die Host-Schlüssel. Zurzeit wird der DSA-Verschlüsselungsalgorithmus zum Erstellen dieser Schlüssel verwendet. Die generierten öffentlichen Schlüssel sollten mithilfe einer $INCLUDE-Regel in die entsprechende Zonendatei aufgenommen werden.

Mit dem Kommando dnssec-signzone können Sie Sets von generierten Schlüsseln (keyset--Dateien) erstellen, sie auf sichere Weise in die übergeordnete Zone übertragen und sie signieren. Auf diese Weise werden die Dateien generiert, die in die einzelnen Zonen in /etc/named.conf aufgenommen werden sollen.

39.10 Weitere Informationen #

Weitere Informationen können Sie dem Referenzhandbuch für BIND-Administratoren im Paket bind-doc entnehmen, das unter /usr/share/doc/packages/bind/arm installiert ist. Außerdem könnten Sie die RFCs zurate ziehen, auf die im Handbuch verwiesen wird, sowie die in BIND enthaltenen man-Seiten. /usr/share/doc/packages/bind/README.SUSE enthält aktuelle Informationen zu BIND in SUSE Linux Enterprise Server.