|

Dieses Dokument wurde mithilfe automatisierter maschineller Übersetzungstechnologie übersetzt. Wir bemühen uns um korrekte Übersetzungen, übernehmen jedoch keine Gewähr für die Vollständigkeit, Richtigkeit oder Zuverlässigkeit der übersetzten Inhalte. Im Falle von Abweichungen ist die englische Originalversion maßgebend und stellt den verbindlichen Text dar. |

Berechtigungen

Übersicht

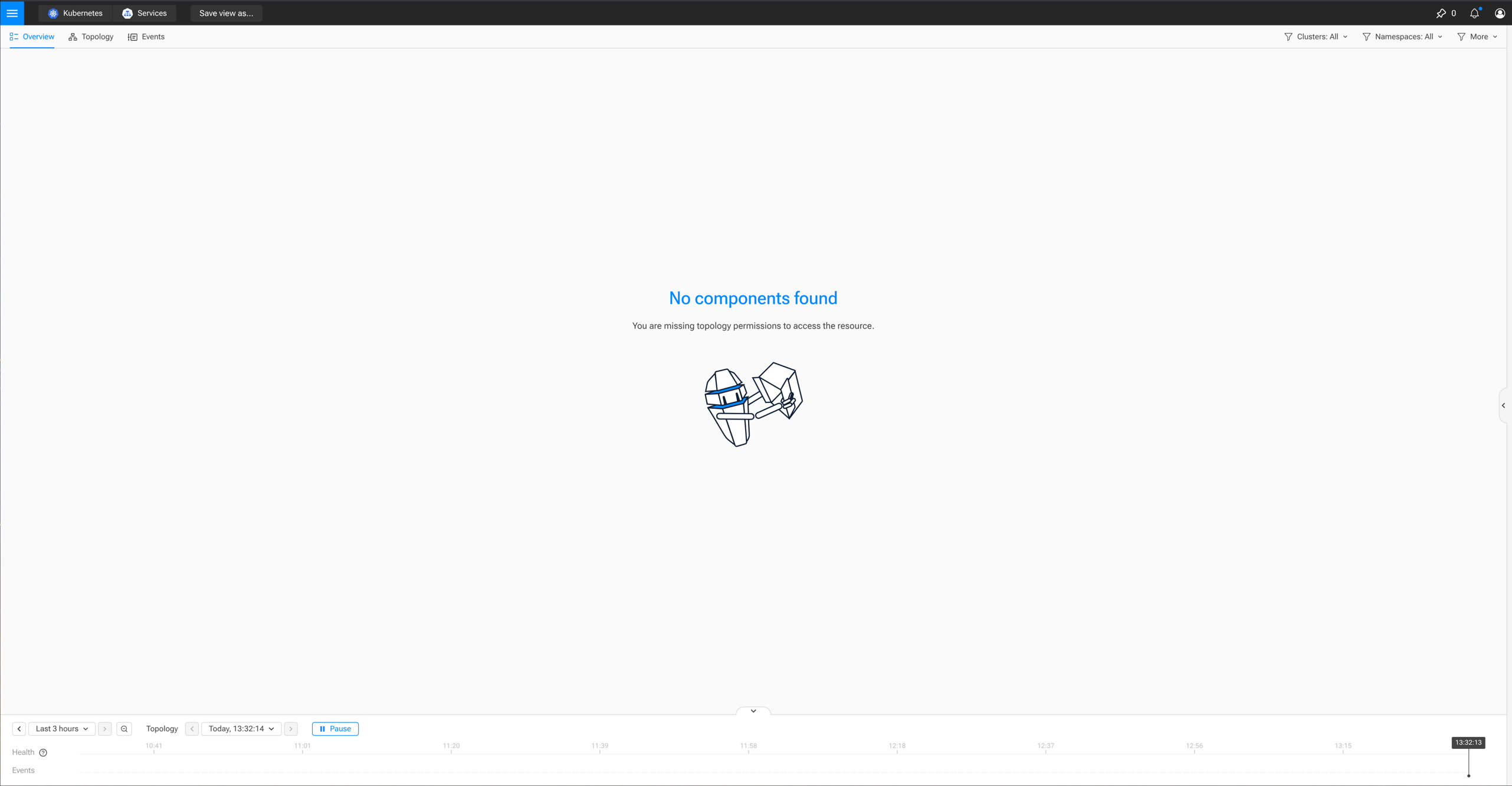

Berechtigungen in SUSE Observability ermöglichen es Administratoren, die Aktionen zu verwalten, die jeder Benutzer oder Benutzergruppe innerhalb von SUSE Observability ausführen kann, sowie die Informationen, die in ihrer SUSE Observability-Benutzeroberfläche angezeigt werden. Es wird nur der Funktionsumfang angezeigt, der für die aktive Rolle jedes Benutzers relevant ist. Die Aktionen, Informationen und Seiten, auf die ein Benutzer keinen Zugriff hat, werden einfach nicht in ihrer SUSE Observability-Benutzeroberfläche angezeigt.

|

Berechtigungen werden in StackGraph gespeichert. Das bedeutet, dass:

|

Berechtigungen in SUSE Observability

Es gibt zwei Arten von Berechtigungen in SUSE Observability. Systemberechtigungen umfassen Benutzerfähigkeiten, wie den Zugriff auf Einstellungen, die Ausführung von Abfragen und Skripting. Eingeschränkte Berechtigungen bestimmen den Zugriff auf Observability-Daten und einige Ressourcentypen wie SUSE Observability Views. Für CRUD-Operationen auf SUSE Observability Views können diese für eine bestimmte Ansicht oder für alle Ansichten gewährt werden. Für Details zu den Berechtigungen, die an jede vordefinierte Rolle in SUSE Observability angehängt sind, siehe vordefinierte Rollen

Die folgenden Berechtigungen sind in SUSE Observability verfügbar:

| Ressourcen | Verben | Beschreibung |

|---|---|---|

Agenten |

get |

Verbundene Agenten |

API-Token |

get |

Der API-Schlüssel, der für die Authentifizierung mit der SUSE Observability CLI verwendet wird. Dieser ist pro Benutzer einzigartig. |

Komponentenaktionen |

execute |

|

Dashboards |

abrufen, erstellen, aktualisieren, löschen |

|

Metrik-Bindungen |

abrufen, erstellen, aktualisieren, löschen |

Bindungen zur Visualisierung von Daten in der Metrik-Perspektive. |

Metriken |

abrufen[1], aktualisieren |

Metrikdaten mit PromQL erfassen und abfragen |

Monitore |

abrufen, erstellen, aktualisieren, löschen, ausführen |

Bestimmen Sie den Gesundheitszustand von Komponenten mit Monitoren. |

Benachrichtigungen |

abrufen, erstellen, aktualisieren, löschen |

|

permissions |

abrufen, aktualisieren |

Verwalten Sie Berechtigungen für Subjekte. |

eingeschränkte Berechtigungen |

aktualisieren[1] |

Verwalten Sie eingeschränkte Berechtigungen, indem Sie den Zugriff auf Topologie, Metriken und Traces von einem einzelnen Cluster gewähren (oder widerrufen). |

Skripts |

execute |

Führen Sie ein Skript in der SUSE Observability UI Analytics-Umgebung aus. |

eingeschränkte Skripte |

execute |

Verwenden Sie das HTTP-Skript und die Gremlin-Graph-API in der Analytics-Umgebung. |

Dienst-Token |

abrufen, erstellen, löschen |

Service-Token authentifizieren einen externen Dienst und können für die Datenaufnahme verwendet werden. |

Einstellungen |

abrufen, aktualisieren, entsperren |

Einstellungen exportieren oder importieren oder gesperrte Konfigurationselemente entsperren. |

Stackpacks |

abrufen, aktualisieren |

Listen Sie Stackpacks auf oder laden Sie sie hoch. |

Stackpack-Konfigurationen |

erstellen, aktualisieren, löschen |

Verwalten Sie Integrationen mit Stackpacks. |

sync-data |

abrufen, löschen |

Überprüfen oder zurücksetzen der Topologie und der Gesundheits-Synchronisations-Pipelines. |

Systembenachrichtigungen |

get |

Greifen Sie auf die Systembenachrichtigungen in der Benutzeroberfläche zu |

Themen-Nachrichten |

get |

Greifen Sie auf die Daten des SUSE Observability Receivers zu. |

Topologie |

GET[1] |

|

Spuren |

GET[1] |

|

Layouts |

GET[1], erstellen, aktualisieren[1], löschen[1] |

Verwenden oder verwalten Sie benutzerdefinierte Ansichten. |

Favoritenansichten |

erstellen, löschen |

Fügen Sie Sterne zu Ansichten hinzu oder entfernen Sie sie. |

Visualisierung |

update |

Ändern Sie die Visualisierungseinstellungen. |

[1] Dies ist eine eingeschränkte Berechtigung, die Interpretation des Ressourcennamens hängt vom Kontext ab

Eingeschränkte Berechtigungen

Sie können bestimmte Berechtigungen systemweit gewähren oder sie auf eine Teilmenge der Ressourcen beschränken. Sie können ihnen einen Ressourcennamen geben, der den Geltungsbereich angibt. Die Interpretation dieses Namens hängt von der Art der Ressource ab. Beachten Sie, dass die Einschränkung möglicherweise nur für einige der Verben gilt.

-

views- Der Name der Ansicht -

topology- Jede Komponentenbezeichnung. In einer Kubernetes-Umgebung kann dies beispielsweisecluster-name:<cluster-name>oderk8s-scope:<cluster-name>/<namespace>sein -

metrics- In einer Kubernetes-Umgebung ist entwederk8s:<cluster-name>:__any__oderk8s:<cluster-name>:<namespace>möglich -

traces- In einer Kubernetes-Umgebung ist entwederk8s.cluster.name:<cluster-name>oderk8s.scope:<cluster-name>/<namespace>möglich -

scoped-permissions- Der Name des Clusters, für das die Berechtigungen verwaltet werden

Berechtigungen verwalten

Sie können die Berechtigungen für SUSE Observability über die sts CLI verwalten.

Für eingeschränkte Berechtigungen kann ein Ressourcenname angegeben werden. Wenn nichts angegeben ist, werden die Berechtigungen systemweit gewährt (oder widerrufen).

|

Wichtiger Hinweis: Alle Berechtigungen in SUSE Observability sind Groß- und Kleinschreibung empfindlich. |

Liste aller verfügbaren Berechtigungen

Liste aller verfügbaren Berechtigungen:

sts rbac list-permissionsListe aller Subjekte

Liste aller Subjekte:

sts rbac describe-subjects

SUBJECT | SOURCE

stackstate-admin | Static

suse-observability-instance-admin | Kubernetes

suse-observability-agent-clusterA | Observability|

|

Liste der Subjekte für einen Benutzer

Liste aller Subjekte, die dem Kontext zugewiesen sind. Der erste Eintrag zeigt den Benutzernamen und die potenziellen Rollen, die der Benutzer hat:

sts user-session roles

user-dkzwh

keycloakoidc_group://suse-observability-instance-troubleshooter

keycloakoidc_group://suse-observability-instance-observer

keycloakoidc_group://suse-observability-cluster-observer

keycloakoidc_group://suse-observability-instance-admin

keycloakoidc_group://suse-observability-observerListe aller Subjekte, die einem Benutzer zugewiesen sind, indem Sie deren api-token angeben (nützlich, da der Administrator Benutzern mit weniger Rechten beim Debuggen helfen kann):

sts user-session roles --api-token [api-token]

u-3p775e7w7l

keycloakoidc_group://suse-observability-cluster-observerGewährte Berechtigungen

Zeigen Sie die Berechtigungen an, die einem bestimmten Benutzer oder einer bestimmten Rolle gewährt wurden.

> sts rbac describe-permissions --subject [role-name]

Got subject from the following subject sources: Kubernetes

PERMISSION | RESOURCE

get-topology | cluster-name:rbac-t2

get-traces | k8s.cluster.name:rbac-t2

get-metrics | k8s:rbac-t2:__any__|

|

Berechtigungen gewähren

|

|

Erlauben Sie einem Benutzer, eine Ansicht zu öffnen

Geben Sie einem Subjekt mit Berechtigung, eine Ansicht zu öffnen:

sts rbac grant --subject [role-name] --permission get-views --resource [view-name]