네트워크 요구사항

이 섹션에서는 SUSE Multi-Linux Manager의 네트워크 및 포트 요구사항에 대한 자세한 설명을 제공합니다.

|

IP forwarding will be enabled by containerized installation. This means SUSE Multi-Linux Manager Server and Proxies will behave as a router. This behavior is done by podman directly. Podman containers do not run if IP forwarding is disabled. Consider achieving network isolation of the SUSE Multi-Linux Manager environment according to your policies. For more information, see https://www.suse.com/support/kb/doc/?id=000020166. |

1. FQDN(정규화된 도메인 이름)

SUSE Multi-Linux Manager 서버는 FQDN이 올바르게 확인되어야 합니다. FQDN을 확인할 수 없는 경우 여러 다른 구성 요소에서 심각한 문제가 발생할 수 있습니다.

호스트 이름 및 DNS 구성에 대한 자세한 내용은 https://documentation.suse.com/sles/15-SP7/html/SLES-all/cha-network.html#sec-network-yast-change-host에서 확인할 수 있습니다.

2. 호스트 이름 및 IP 주소

클라이언트가 SUSE Multi-Linux Manager 도메인 이름을 올바르게 확인하도록 하려면, 서버 및 클라이언트 머신 모두 작동하는 DNS 서버에 연결되어야 합니다. 또한, 역방향 조회도 올바르게 구성되었는지 확인해야 합니다.

DNS 서버 설정에 대한 자세한 내용은 https://documentation.suse.com/sles/15-SP7/html/SLES-all/cha-dns.html에서 확인할 수 있습니다.

3. 라우터 알림 재활성화

When the SUSE Multi-Linux Manager is installed using mgradm install podman or mgrpxy install podman, it sets up Podman which enables IPv4 and IPv6 forwarding. This is needed for communication from the outside of the container.

However, if your system previously had /proc/sys/net/ipv6/conf/eth0/accept_ra set to 1, it will stop using router advertisements. As a result, the routes are no longer obtained via router advertisements and the default IPv6 route is missing.

To recover correct functioning of the IPv6 routing, follow the procedure depending on whether:

-

server and proxy are based on 15 SP7 (without Network manager)

-

server and proxy are based on SL Micro 6.1} (with Network manager)

Create a file in

/etc/sysctl.d, for example99-ipv6-ras.conf.다음 파라미터와 값을 파일에 추가:

net.ipv6.conf.eth0.accept_ra = 2재부팅합니다.

|

Network management is not working when you have no wicked. |

List your connections with

nmcli connection show.Create or modify the file

/etc/NetworkManager/system-connections/<name of connection>.nmconnectionto add this setting:[ipv6] addr-gen-mode=eui64재부팅합니다.

The file should look similar to this:

[connection] id=Wired connection 1 type=ethernet interface-name=eth0 [ethernet] [ipv4] dns-priority=20 method=auto [ipv6] addr-gen-mode=eui64 method=auto

4. Deployment behind HTTP or HTTPS OSI level 7 proxy

Some environments enforce internet access through a HTTP or HTTPS proxy. This could be a Squid server or similar. To allow the SUSE Multi-Linux Manager Server internet access in such configuration, you need to configure the following.

-

For operating system internet access, modify

/etc/sysconfig/proxyaccording to your needs:PROXY_ENABLED="no" HTTP_PROXY="" HTTPS_PROXY="" NO_PROXY="localhost, 127.0.0.1" -

For

Podmancontainer internet access, modify/etc/systemd/system/uyuni-server.service.d/custom.confaccording to your needs. For example, set:[Service] Environment=TZ=Europe/Berlin Environment="PODMAN_EXTRA_ARGS=" Environment="https_proxy=user:password@http://192.168.10.1:3128" -

For Java application internet access, modify

/etc/rhn/rhn.confaccording to your needs. On the container host, executemgrctl termto open a command line inside the server container:-

필요에 따라

# Use proxy FQDN, or FQDN:port server.satellite.http_proxy = server.satellite.http_proxy_username = server.satellite.http_proxy_password = # no_proxy is a comma seperated list server.satellite.no_proxy =

-

-

On the container host, restart the server to enforce the new configuration:

systemctl restart uyuni-server.service

5. air-gapped 배포

내부 네트워크에 위치하고 SUSE Customer Center에 액세스할 수 없는 경우, air-gapped 배포를 사용할 수 있습니다.

In a production environment, the SUSE Multi-Linux Manager Server and clients should always use a firewall. For a comprehensive list of the required ports, see 필수 네트워크 포트.

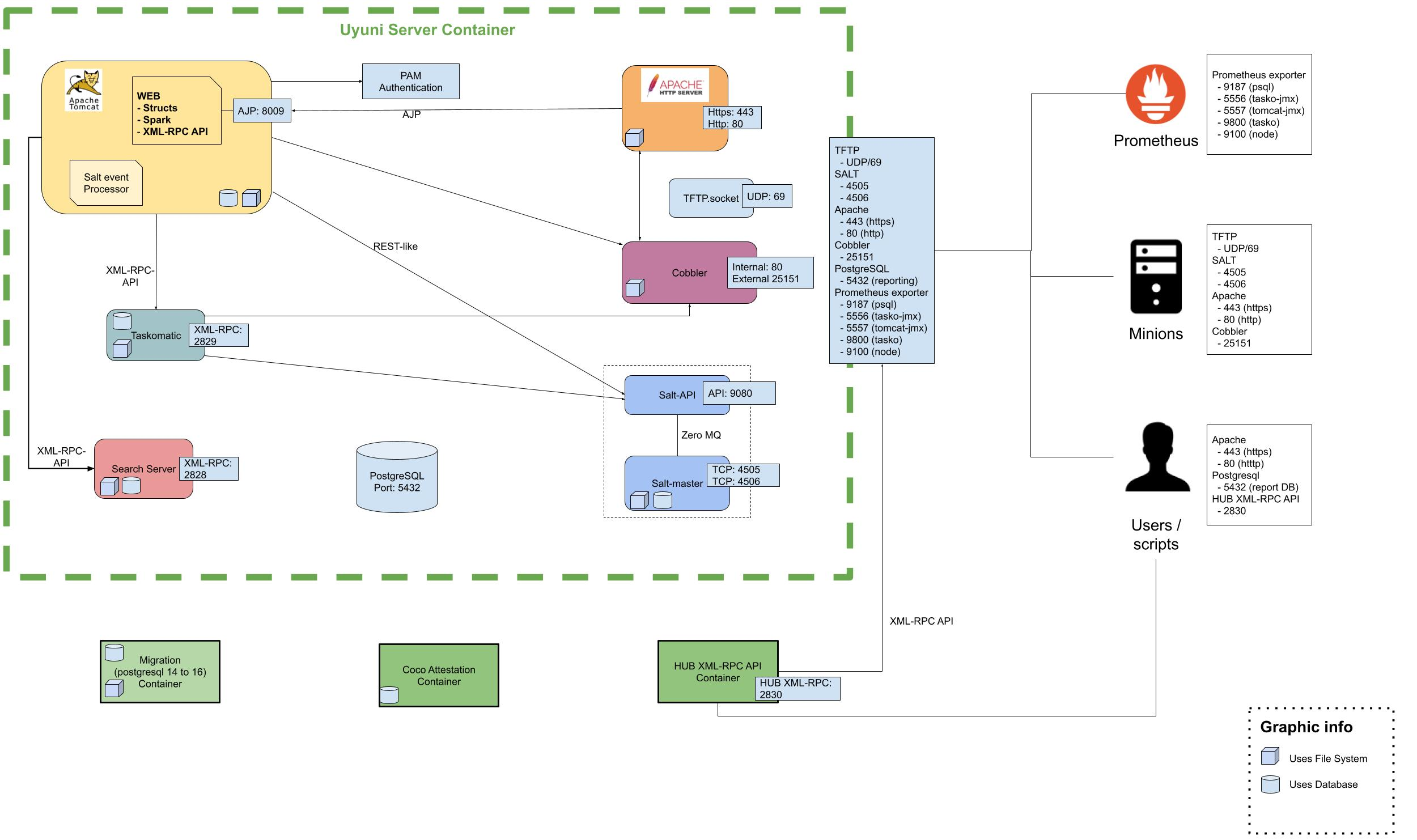

6. 필수 네트워크 포트

이 섹션에서는 SUSE Multi-Linux Manager에서의 다양한 통신을 위해 사용되는 전체 포트 목록이 제공됩니다.

이러한 모든 포트를 열 필요는 없습니다. 사용 중인 서비스에 필요한 포트만 열면 됩니다.

6.2. 외부 인바운드 서버 포트

무단 액세스로부터 서버를 보호하려면 SUSE Multi-Linux Manager 서버에서 외부 인바운드 포트를 열어 방화벽을 구성해야 합니다.

이러한 포트를 열면 외부 네트워크 트래픽이 SUSE Multi-Linux Manager 서버에 액세스할 수 있습니다.

| Port number | Protocol | Used By | Notes |

|---|---|---|---|

67 |

TCP/UDP |

DHCP |

Required only if clients are requesting IP addresses from the server. |

69 |

TCP/UDP |

TFTP |

Required if server is used as a PXE server for automated client installation. |

80 |

TCP |

HTTP |

Required temporarily for some bootstrap repositories and automated installations. |

443 |

TCP |

HTTPS |

Serves the Web UI, client, and server and proxy ( |

4505 |

TCP |

salt |

Required to accept communication requests from clients. The client initiates the connection, and it stays open to receive commands from the Salt master. |

4506 |

TCP |

salt |

Required to accept communication requests from clients. The client initiates the connection, and it stays open to report results back to the Salt master. |

5432 |

TCP |

PostgreSQL |

Required to access the reporting database. |

5556 |

TCP |

Prometheus |

Required for scraping Taskomatic JMX metrics. |

5557 |

TCP |

Prometheus |

Required for scraping Tomcat JMX metrics. |

9100 |

TCP |

Prometheus |

Required for scraping Node exporter metrics. |

9187 |

TCP |

Prometheus |

Required for scraping PostgreSQL metrics. |

9800 |

TCP |

Prometheus |

Required for scraping Taskomatic metrics. |

6.3. 외부 아웃바운드 서버 포트

액세스할 수 있는 서버를 제한하려면 SUSE Multi-Linux Manager 서버에서 외부 아웃바운드 포트를 열어 방화벽을 구성해야 합니다.

이러한 포트를 열면 SUSE Multi-Linux Manager 서버로부터의 네트워크 트래픽이 외부 서비스와 통신할 수 있습니다.

| Port number | Protocol | Used By | Notes |

|---|---|---|---|

80 |

TCP |

HTTP |

Required for SUSE Customer Center. Port 80 is not used to serve the Web UI. |

443 |

TCP |

HTTPS |

Required for SUSE Customer Center. |

6.4. 내부 서버 포트

내부 포트는 SUSE Multi-Linux Manager 서버에 의해 내부적으로 사용됩니다. 내부 포트는 localhost에서만 액세스할 수 있습니다.

대부분의 경우에는 이러한 포트를 조정할 필요가 없습니다.

| 포트 번호 | 참고 |

|---|---|

2828 |

Satellite-search API, Tomcat 및 Taskomatic의 RHN 애플리케이션에서 사용됩니다. |

2829 |

Taskomatic API, Tomcat의 RHN 애플리케이션에서 사용됩니다. |

8005 |

Tomcat 종료 포트입니다. |

8009 |

Tomcat-Apache HTTPD(AJP)입니다. |

8080 |

Tomcat-Apache HTTPD(HTTP)입니다. |

9080 |

Salt-API, Tomcat 및 Taskomatic의 RHN 애플리케이션에서 사용됩니다. |

32000 |

Taskomatic 및 satellite-search에서 실행되는 Java 가상 머신(JVM)으로의 TCP 연결을 위한 포트입니다. |

32768 이상 포트는 사용 후 삭제 포트로 사용됩니다. 이러한 포트는 대부분 TCP 연결을 수신하기 위해 사용됩니다. TCP 연결 요청이 수신되면, 발신자가 이러한 사용 후 삭제 포트 번호 중 하나를 선택하여 대상 포트로 사용합니다.

다음 명령을 사용하여 임시 포트인 포트를 찾을 수 있습니다.

cat /proc/sys/net/ipv4/ip_local_port_range

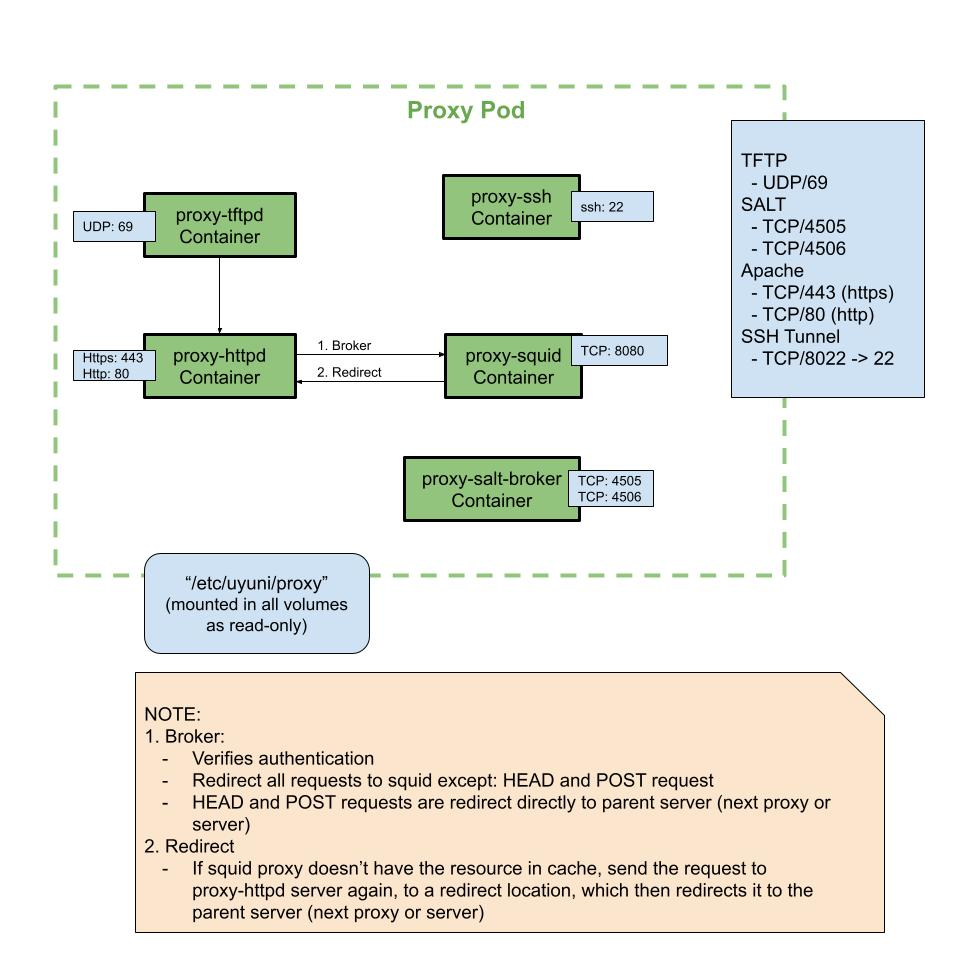

6.5. 외부 인바운드 프록시 포트

무단 액세스로부터 프록시를 보호하려면 SUSE Multi-Linux Manager 프록시에서 외부 인바운드 포트를 열어 방화벽을 구성해야 합니다.

이러한 포트를 열면 외부 네트워크 트래픽이 SUSE Multi-Linux Manager 프록시에 액세스할 수 있습니다.

| 포트 번호 | 프로토콜 | 사용 대상 | 참고 |

|---|---|---|---|

22 |

사용자가 Salt SSH로 프록시 호스트를 관리하려는 경우에만 필요합니다. |

||

67 |

TCP/UDP |

DHCP |

클라이언트가 서버의 IP 주소를 요청할 때만 필요합니다. |

69 |

TCP/UDP |

TFTP |

자동 클라이언트 설치를 위해 서버가 PXE로 사용될 때 필요합니다. |

443 |

TCP |

HTTPS |

Web UI, 클라이언트, 서버 및 프록시( |

4505 |

TCP |

salt |

클라이언트로부터의 통신 요청을 수락하기 위해 필요합니다. 클라이언트가 연결을 시작하며, Salt 마스터로부터 명령을 수신하기 위해 열려 있는 상태를 유지합니다. |

4506 |

TCP |

salt |

클라이언트로부터의 통신 요청을 수락하기 위해 필요합니다. 클라이언트가 연결을 시작하며, Salt 마스터로 결과를 다시 보고하기 위해 열려 있는 상태를 유지합니다. |

8022 |

ssh-push 및 ssh-push-tunnel 연락 방법에 필수적입니다. 프록시에 연결된 클라이언트는 서버에 체크인을 시작하고 클라이언트로 홉을 통해 이동합니다. |

6.6. 외부 아웃바운드 프록시 포트

액세스할 수 있는 프록시를 제한하려면 SUSE Multi-Linux Manager 프록시에서 외부 아웃바운드 포트를 열어 방화벽을 구성해야 합니다.

이러한 포트를 열면 SUSE Multi-Linux Manager 프록시로부터의 네트워크 트래픽이 외부 서비스와 통신할 수 있습니다.

| Port number | Protocol | Used By | Notes |

|---|---|---|---|

80 |

Used to reach the server. |

||

443 |

TCP |

HTTPS |

Required for SUSE Customer Center. |

4505 |

TCP |

Salt |

Required to connect to Salt master either directly or via proxy. |

4506 |

TCP |

Salt |

Required to connect to Salt master either directly or via proxy. |

6.7. 외부 클라이언트 포트

SUSE Multi-Linux Manager 서버와 클라이언트 사이에서 방화벽을 구성하려면 외부 클라이언트 포트가 열려 있어야 합니다.

대부분의 경우에는 이러한 포트를 조정할 필요가 없습니다.

| Port number | Direction | Protocol | Notes |

|---|---|---|---|

22 |

Inbound |

SSH |

Required for ssh-push and ssh-push-tunnel contact methods. |

80 |

Outbound |

Used to reach the server or proxy. |

|

443 |

Outbound |

Used to reach the server or proxy. |

|

4505 |

Outbound |

TCP |

Required to connect to Salt master either directly or via proxy. |

4506 |

Outbound |

TCP |

Required to connect to Salt master either directly or via proxy. |

9090 |

Outbound |

TCP |

Required for Prometheus user interface. |

9093 |

Outbound |

TCP |

Required for Prometheus alert manager. |

9100 |

Outbound |

TCP |

Required for Prometheus node exporter. |

9117 |

Outbound |

TCP |

Required for Prometheus Apache exporter. |

9187 |

Outbound |

TCP |

Required for Prometheus PostgreSQL. |

6.8. 필수 URL

SUSE Multi-Linux Manager에서 클라이언트를 등록하고 업데이트를 수행하기 위해 액세스할 수 있어야 하는 URL이 몇 개 있습니다. 대부분의 경우에는 해당 URL에 대한 액세스를 허용하는 것으로 충분합니다.

-

scc.suse.com -

updates.suse.com -

installer-updates.suse.com -

registry.suse.com -

registry-storage.suse.com -

registry-store.suse.com -

opensuse.org

또한 SUSE 제품이 아닌 제품의 경우 다음 URL에 액세스해야 할 수도 있습니다.

-

download.nvidia.com -

public.dhe.ibm.com -

nu.novell.com

You can find additional details on whitelisting the specified URLs and their associated IP addresses in this article: Accessing SUSE Customer Center and SUSE registry behind a firewall and/or through a proxy.

SUSE 이외의 클라이언트를 사용하는 경우에는 해당 운영 체제용 특정 패키지를 제공하는 다른 서버에 대한 액세스도 허용해야 할 수 있습니다. 예를 들어, Ubuntu 클라이언트가 있는 경우 Ubuntu 서버에 액세스할 수 있어야 합니다.

SUSE 이외의 클라이언트에 대한 방화벽 액세스 문제 해결과 관련한 자세한 내용은 방화벽 문제 해결에서 확인할 수 있습니다.