|

Este documento ha sido traducido utilizando tecnología de traducción automática. Si bien nos esforzamos por proporcionar traducciones precisas, no ofrecemos garantías sobre la integridad, precisión o confiabilidad del contenido traducido. En caso de discrepancia, la versión original en inglés prevalecerá y constituirá el texto autorizado. |

Autorizaciones

Descripción general

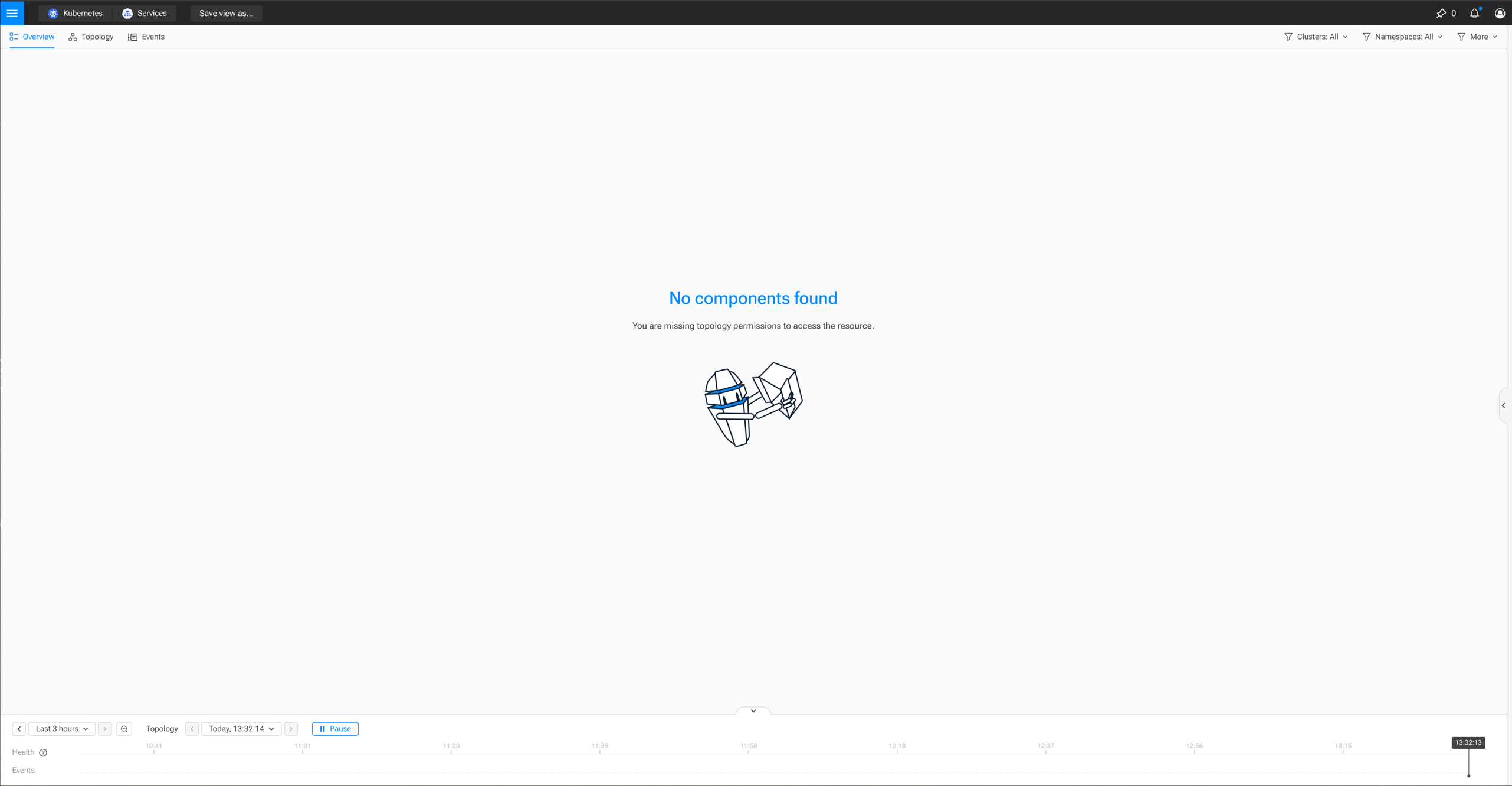

Los permisos en SUSE Observability permiten a los administradores gestionar las acciones que cada usuario o grupo de usuarios puede realizar dentro de SUSE Observability y la información que se mostrará en su interfaz de usuario de SUSE Observability. Solo se presentará el conjunto de funciones relevante para el rol activo de cada usuario. Las acciones, la información y las páginas a las que un usuario no tiene acceso simplemente no se muestran en su interfaz de usuario de SUSE Observability.

|

Los permisos se almacenan en StackGraph. Esto significa que:

|

Permisos de SUSE Observability

Hay dos tipos de permisos en SUSE Observability. Los permisos del sistema abarcan las capacidades del usuario, como el acceso a la configuración, la ejecución de consultas y la ejecución de scripts. Los permisos de alcance determinan el acceso a los datos de observabilidad y a algunos tipos de recursos como las Vistas de SUSE Observability. Para las operaciones CRUD en las Vistas de SUSE Observability, estos permisos pueden ser concedidos para una vista específica o para todas las vistas. Para detalles de los permisos asociados a cada rol predefinido en SUSE Observability, consulta roles predefinidos.

Los siguientes permisos están disponibles en SUSE Observability:

| Recursos | Detalles | Descripción |

|---|---|---|

agentes |

obtener |

Agentes conectados |

api-tokens |

obtener |

La clave API que se utiliza para la autenticación con la CLI de SUSE Observability. Esto es único por usuario. |

acciones de componente |

ejecutar |

|

consolas |

obtener, crear, actualizar, eliminar |

|

vínculos-métricos |

obtener, crear, actualizar, eliminar |

Vínculos para visualizar datos en la perspectiva de métricas. |

métricas |

obtener[1], actualizar |

Ingestar y consultar datos métricos utilizando PromQL |

monitores |

obtener, crear, actualizar, eliminar, ejecutar |

|

notificaciones |

obtener, crear, actualizar, eliminar |

|

permissions |

obtener, actualizar |

Gestionar permisos sobre los sujetos. |

permisos de alcance |

actualizar[1] |

Gestionar permisos de alcance, otorgando (o revocando) acceso a topología, métricas y trazas desde un único clúster. |

guiones |

ejecutar |

Ejecutar un guion en el entorno de análisis de la interfaz de usuario de SUSE Observability. |

scripts restringidos |

ejecutar |

Utilizar el guion HTTP y la API de gráficos Gremlin en el entorno de Analytics. |

service-token |

obtener, crear, eliminar |

Los tokens de servicio autentican un servicio externo y pueden ser utilizados para la ingestión de datos. |

ajustes |

obtener, actualizar, desbloquear |

Exportar o importar configuración o desbloquear elementos de configuración bloqueados. |

Stackpacks |

obtener, actualizar |

Listar o subir Stackpacks. |

configuraciones de Stackpacks |

crear, actualizar, eliminar |

Gestionar integraciones utilizando Stackpacks. |

sync-data |

obtener, eliminar |

Inspeccionar o restablecer la topología y los pipelines de sincronización de salud. |

notificaciones del sistema |

obtener |

Acceder a las notificaciones del sistema en la interfaz de usuario |

mensajes de tema |

obtener |

Acceder a los datos de SUSE Observability Receiver. |

topología |

obtener[1] |

|

rastros |

obtener[1] |

|

vistas |

obtener[1], crear, actualizar[1], eliminar[1] |

Usar o gestionar vistas personalizadas. |

favorite-views |

crear, eliminar |

Añadir y quitar estrellas de las vistas. |

visualización |

update |

Cambiar configuración de visualización. |

[1] Este es un permiso de alcance, la interpretación del nombre del recurso depende del contexto

Permisos de alcance

Puedes conceder ciertos permisos a nivel del sistema, o puedes limitarlos a un subconjunto de los recursos. Puedes darles un Nombre del Recurso, que indica el alcance. La interpretación de este nombre depende del tipo de recurso. Ten en cuenta que el alcance puede aplicarse solo a algunos de los verbos.

-

views- El nombre de la vista -

topology- Cualquier etiqueta de componente. En un entorno de Kubernetes, esto puede ser, por ejemplo,cluster-name:<cluster-name>ok8s-scope:<cluster-name>/<namespace> -

metrics- En un entorno de Kubernetes, ya seak8s:<cluster-name>:__any__ok8s:<cluster-name>:<namespace> -

traces- En un entorno de Kubernetes, ya seak8s.cluster.name:<cluster-name>ok8s.scope:<cluster-name>/<namespace> -

scoped-permissions- El nombre del clúster para el cual se gestionan los permisos

Gestionar permisos

Puedes gestionar los permisos de SUSE Observability utilizando el sts CLI.

Para permisos de alcance, se puede especificar un nombre de recurso. Si no se proporciona ninguno, el permiso se concederá (o revocará) a nivel del sistema.

|

Nota importante: Todos los permisos en SUSE Observability son sensibles a mayúsculas y minúsculas. |

Listar todos los permisos disponibles

Listar todos los permisos disponibles:

sts rbac list-permissionsListar todos los sujetos

Listar todos los sujetos:

sts rbac describe-subjects

SUBJECT | SOURCE

stackstate-admin | Static

suse-observability-instance-admin | Kubernetes

suse-observability-agent-clusterA | Observability|

|

Listar sujetos para un usuario

Listar todos los sujetos que están asignados al contexto, la primera entrada mostrada es el nombre de usuario y los posibles roles que tiene el usuario:

sts user-session roles

user-dkzwh

keycloakoidc_group://suse-observability-instance-troubleshooter

keycloakoidc_group://suse-observability-instance-observer

keycloakoidc_group://suse-observability-cluster-observer

keycloakoidc_group://suse-observability-instance-admin

keycloakoidc_group://suse-observability-observerListar todos los sujetos que están asignados a un usuario, proporcionando su api-token (útil ya que el administrador puede ayudar a depurar usuarios con menos privilegios):

sts user-session roles --api-token [api-token]

u-3p775e7w7l

keycloakoidc_group://suse-observability-cluster-observerMostrar permisos concedidos

Mostrar los permisos concedidos a un usuario o rol específico.

> sts rbac describe-permissions --subject [role-name]

Got subject from the following subject sources: Kubernetes

PERMISSION | RESOURCE

get-topology | cluster-name:rbac-t2

get-traces | k8s.cluster.name:rbac-t2

get-metrics | k8s:rbac-t2:__any__|

|

Conceder permisos

|

|

Permitir a un usuario abrir una vista

Dar a un sujeto con permiso para abrir una vista:

sts rbac grant --subject [role-name] --permission get-views --resource [view-name]