|

Este documento foi traduzido usando tecnologia de tradução automática de máquina. Sempre trabalhamos para apresentar traduções precisas, mas não oferecemos nenhuma garantia em relação à integridade, precisão ou confiabilidade do conteúdo traduzido. Em caso de qualquer discrepância, a versão original em inglês prevalecerá e constituirá o texto official. |

Permissões

Visão Geral

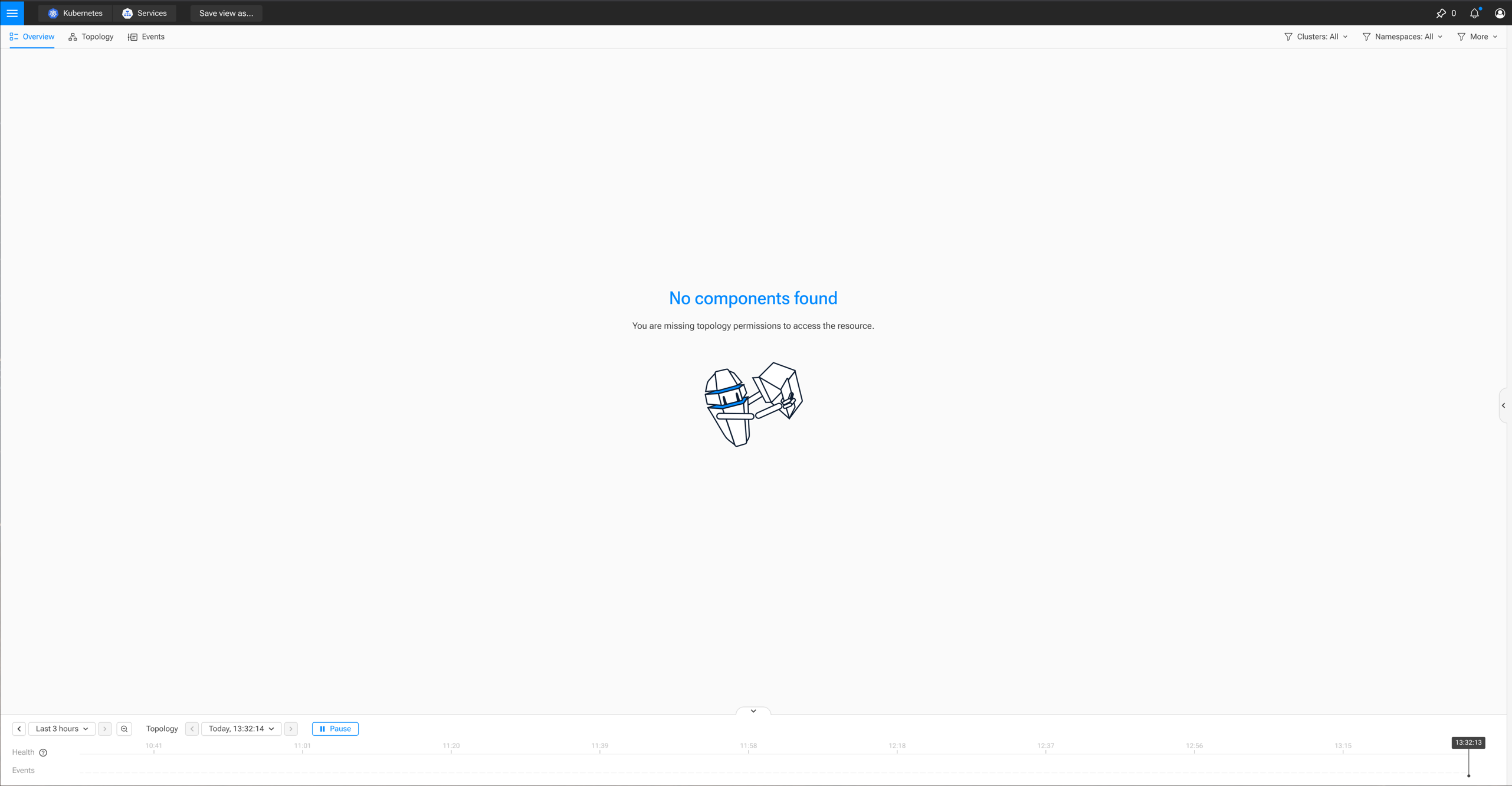

As permissões no SUSE Observability permitem que os Administradores gerenciem as ações que cada usuário ou grupo de usuários pode realizar dentro do SUSE Observability e as informações que serão exibidas em sua interface do usuário do SUSE Observability. Apenas o conjunto de recursos relevante para o papel ativo de cada usuário será apresentado. As ações, informações e páginas às quais um usuário não tem acesso simplesmente não são exibidas em sua interface do usuário do SUSE Observability.

|

As permissões são armazenadas no StackGraph. Isso significa que:

|

Permissões do SUSE Observability

Existem dois tipos de permissões no SUSE Observability. As permissões de Sistema abrangem as capacidades do usuário, como acesso a configurações, execução de consultas e scripts. As permissões Escopadas determinam o acesso aos dados de observabilidade e a alguns tipos de recursos, como as Visualizações do SUSE Observability. Para operações CRUD nas Visualizações do SUSE Observability, essas podem ser concedidas para uma visualização específica ou para todas as visualizações. Para detalhes das permissões anexadas a cada papel pré-definido no SUSE Observability, consulte papéis pré-definidos.

As seguintes permissões estão disponíveis no SUSE Observability:

| Recursos | Verbos | Descrição |

|---|---|---|

agentes |

obter |

Agentes conectados |

api-tokens |

obter |

A chave da API a ser usada para autenticação com a CLI do SUSE Observability. Isso é único por usuário. |

ações-de-componente |

executar |

|

painéis |

obter, criar, atualizar, deletar |

|

vínculos-métricos |

obter, criar, atualizar, deletar |

|

métricas |

obter[1], atualizar |

Ingerir e consultar dados métricos usando PromQL |

monitores |

obter, criar, atualizar, deletar, executar |

|

notificações |

obter, criar, atualizar, deletar |

|

permissions |

obter, atualizar |

Gerenciar permissões sobre os sujeitos. |

permissões-escopadas |

atualizar[1] |

Gerenciar permissões-escopadas, concedendo (ou revogando) acesso à topologia, métricas e rastros de um único cluster. |

scripts |

executar |

Executar um script no ambiente de Analytics da SUSE Observability UI. |

scripts-restritos |

executar |

Usar o script HTTP e a API de gráfico Gremlin no ambiente de Analytics. |

service-token |

obter, criar, excluir |

Tokens de serviço autenticam um serviço externo e podem ser usados para ingestão de dados. |

configurações |

obter, atualizar, desbloquear |

Exportar ou importar configurações ou desbloquear itens de configuração bloqueados. |

stackpacks |

obter, atualizar |

Listar ou enviar Stackpacks. |

configurações de stackpack |

criar, atualizar, excluir |

Gerenciar integrações usando Stackpacks. |

sync-data |

obter, excluir |

Inspecionar ou redefinir a topologia e os pipelines de sincronização de saúde. |

notificações do sistema |

obter |

Acessar as notificações do sistema na interface do usuário |

mensagens de tópico |

obter |

Acessar dados do SUSE Observability Receiver. |

topologia |

get[1] |

|

rastros |

get[1] |

|

telas |

obter[1], criar, atualizar[1], excluir[1] |

Use ou gerencie visualizações personalizadas. |

visualizações-favoritas |

criar, excluir |

Adicionar e remover estrelas das visualizações. |

visualização |

atualizar |

Alterar configurações de visualização. |

[1] Esta é uma permissão escopada, a interpretação do nome do recurso depende do contexto

Permissões escopadas

Você pode conceder certas permissões em todo o sistema ou pode limitá-las a um subconjunto dos recursos. Você pode dar a eles um Nome do Recurso, que indica o escopo. A interpretação deste nome depende do tipo de recurso. Observe que o escopo pode se aplicar apenas a alguns dos verbos.

-

views- O nome da visualização -

topology- Qualquer rótulo de componente. Em um ambiente Kubernetes, isso pode ser, por exemplo,cluster-name:<cluster-name>ouk8s-scope:<cluster-name>/<namespace> -

metrics- Em um ambiente Kubernetes, sejak8s:<cluster-name>:__any__ouk8s:<cluster-name>:<namespace> -

traces- Em um ambiente Kubernetes, sejak8s.cluster.name:<cluster-name>ouk8s.scope:<cluster-name>/<namespace> -

scoped-permissions- O nome do cluster para o qual as permissões são gerenciadas

Gerenciar permissões

Você pode gerenciar permissões do SUSE Observability usando o sts CLI.

Para permissões escopadas, um nome de recurso pode ser especificado. Se nenhum for fornecido, a permissão será concedida (ou revogada) em todo o sistema.

|

Nota importante: Todas as permissões no SUSE Observability são sensíveis a maiúsculas e minúsculas. |

Listar todas as permissões disponíveis

Listar todas as permissões disponíveis:

sts rbac list-permissionsListar todos os sujeitos

Listar todos os sujeitos:

sts rbac describe-subjects

SUBJECT | SOURCE

stackstate-admin | Static

suse-observability-instance-admin | Kubernetes

suse-observability-agent-clusterA | Observability|

|

Listar sujeitos para um usuário

Listar todos os sujeitos que estão atribuídos ao contexto, a primeira entrada mostrada é o nome de usuário e os papéis potenciais que o usuário possui:

sts user-session roles

user-dkzwh

keycloakoidc_group://suse-observability-instance-troubleshooter

keycloakoidc_group://suse-observability-instance-observer

keycloakoidc_group://suse-observability-cluster-observer

keycloakoidc_group://suse-observability-instance-admin

keycloakoidc_group://suse-observability-observerListar todos os sujeitos que estão atribuídos a um usuário, fornecendo seu api-token (útil, pois o administrador pode ajudar a depurar usuários com menos privilégios):

sts user-session roles --api-token [api-token]

u-3p775e7w7l

keycloakoidc_group://suse-observability-cluster-observerMostrar permissões concedidas

Mostrar as permissões concedidas a um usuário ou função específica.

> sts rbac describe-permissions --subject [role-name]

Got subject from the following subject sources: Kubernetes

PERMISSION | RESOURCE

get-topology | cluster-name:rbac-t2

get-traces | k8s.cluster.name:rbac-t2

get-metrics | k8s:rbac-t2:__any__|

|

Conceder permissões

|

|

Permitir que um usuário abra uma visualização

Dar a um sujeito com permissão para abrir uma visualização:

sts rbac grant --subject [role-name] --permission get-views --resource [view-name]