|

Este documento foi traduzido usando tecnologia de tradução automática de máquina. Sempre trabalhamos para apresentar traduções precisas, mas não oferecemos nenhuma garantia em relação à integridade, precisão ou confiabilidade do conteúdo traduzido. Em caso de qualquer discrepância, a versão original em inglês prevalecerá e constituirá o texto official. |

Rancher RBAC

Visão Geral

A extensão de observabilidade do SUSE Rancher Prime utiliza o RBAC do Kubernetes para conceder acesso aos usuários Rancher no SUSE Observability. Se você não utiliza o Rancher, consulte Procedimentos para configurar funções em uma instalação autônoma.

|

Para que o RBAC do Rancher funcione,

|

Todo usuário autenticado possui a função Acesso Básico à Instância que permite usar o sistema. Essas permissões fornecem acesso às visualizações, configurações, vinculações de métricas e permitem que um usuário veja notificações do sistema. Elas NÃO concedem acesso a nenhum dado de SUSE® Observability. Para ver quaisquer dados, um usuário precisa receber uma função adicional. Duas direções para estender a função Acesso Básico à Instância são fornecidas com os Modelos de Função do Rancher:

- Funções de Instância

-

Permite que você configure ou personalize SUSE® Observability.

- Funções Escopadas

-

Concede acesso aos dados de SUSE® Observability de clusters observados.

Funções de Instância

Você pode atribuir os Modelos de Função para Funções de Instância a usuários ou grupos no Projeto que está executando SUSE® Observability. Se nenhuma função de instância for explicitamente atribuída a um membro de um projeto, então ele terá as permissões da função Acesso Básico à Instância.

Funções de Instância com acesso aos dados de SUSE® Observability

Um par de funções "globais" permite acesso a todos os dados de SUSE® Observability - em qualquer um dos clusters observados. Essas funções são destinadas a serem usadas para configurar o sistema e para solucionar problemas em nível de sistema. Para usuários com qualquer uma dessas funções, não é necessário configurar Funções Escopadas.

- Administrador da Instância

-

Concede acesso total a todas as visualizações e todas as permissões.

- Solucionador de Problemas da Instância

-

Concede todas as permissões necessárias para usar o SUSE Observability para solução de problemas, incluindo a capacidade de habilitar/desabilitar monitores, criar visualizações personalizadas e usar o CLI.

- Observador da Instância

-

Concede acesso a todos os dados em uma instância do SUSE Observability.

Funções de instância sem acesso aos dados de SUSE® Observability

Essas funções precisam ser combinadas com a função Observador da Instância ou uma das Funções Escopadas (veja abaixo). Caso contrário, nenhum dado de SUSE® Observability estará acessível e a interface exibirá a mensagem "Nenhum componente encontrado". Isso se aplica a todos os usuários do Rancher, incluindo aqueles que são proprietários de Projeto.

- Acesso Recomendado da Instância

-

Concede permissões recomendadas para usar o SUSE Observability. Esta função inclui permissões que não são estritamente necessárias, mas fornecem um meio (limitado) de personalização SUSE® Observability.

- Acesso Básico da Instância

-

Concede permissões mínimas para usar SUSE® Observability. Esta função não precisa ser atribuída explicitamente e não há Modelo de Função para ela; todo usuário autenticado a possui.

Você pode encontrar as permissões atribuídas a cada função predefinida do SUSE Observability abaixo. Para detalhes das diferentes permissões e como gerenciá-las usando o sts CLI, veja Permissões de controle de acesso com base em função (RBAC)

-

Acesso Básico

-

Acesso Recomendado

-

Observador

-

Solucionador de Problemas

-

Admin.

O acesso básico concede permissões mínimas para usar o SUSE Observability. Para ser combinado com um Observador (Instância, Cluster ou Projeto). Essas permissões são concedidas a todos os usuários.

| Resource | Verbos |

|---|---|

vínculos-métricos |

obter |

configurações |

obter |

notificações do sistema |

obter |

telas |

obter |

O acesso recomendado concede permissões que não são estritamente necessárias, mas que tornam o SUSE Observability muito mais útil. Ele fornece um grau limitado de personalização. Para ser combinado com um Observador (Instância, Cluster ou Projeto).

| Resource | Verbos |

|---|---|

api-tokens |

obter |

painéis-favoritos |

criar, excluir |

visualizações-favoritas |

criar, excluir |

stackpacks |

obter |

configurações-de-visualização |

atualizar |

O Observador concede acesso a todos os dados de observabilidade em uma instância do SUSE Observability. Combine com Acesso Recomendado para uma melhor experiência.

| Resource | Verbos |

|---|---|

topologia |

obter |

métricas |

obter |

rastros |

obter |

A função de Solucionador de Problemas tem acesso a todos os dados disponíveis no SUSE Observability e a capacidade de criar visualizações e habilitar/desabilitar monitores.

| Resource | Verbos |

|---|---|

agentes |

obter |

api-tokens |

obter |

ações-de-componente |

executar |

painéis |

obter, criar, atualizar, deletar |

painéis-favoritos |

criar, excluir |

visualizações-favoritas |

criar, excluir |

vínculos-métricos |

obter |

métricas |

obter |

monitores |

obter, criar, atualizar, deletar, executar |

notificações |

obter, criar, atualizar, deletar |

configurações |

obter |

configurações de stackpack |

obter, criar, atualizar, deletar |

stackpacks |

obter |

notificações do sistema |

obter |

topologia |

obter |

rastros |

obter |

telas |

obter, criar, atualizar, deletar |

configurações-de-visualização |

obter |

A função de Administrador tem todas as permissões atribuídas.

| Resource | Verbos |

|---|---|

agentes |

obter |

api-tokens |

obter |

ações-de-componente |

executar |

painéis |

obter, criar, atualizar, deletar |

painéis-favoritos |

criar, excluir |

visualizações-favoritas |

criar, excluir |

chaves-api-de-ingestão |

obter, criar, atualizar, deletar |

vínculos-métricos |

obter |

métricas |

obter |

monitores |

obter, criar, atualizar, deletar, executar |

notificações |

obter, criar, atualizar, deletar |

permissions |

obter, criar, atualizar, deletar |

scripts-restritos |

executar |

service-tokens |

obter, criar, atualizar, deletar |

configurações |

obter, criar, atualizar, deletar, desbloquear |

configurações de stackpack |

obter, criar, atualizar, deletar |

stackpacks |

obter, criar |

sync-data |

obter, atualizar, deletar |

notificações do sistema |

obter |

mensagens de tópico |

obter |

topologia |

obter |

rastros |

obter |

telas |

obter, criar, atualizar, deletar |

configurações-de-visualização |

atualizar |

Funções Escopadas

Você pode atribuir os seguintes Modelos de Função a usuários ou grupos em um cluster observado. Eles concedem acesso a SUSE® Observability dados provenientes de (um Projeto em) o Cluster, dando a um usuário permissão para ler topologia, métricas, logs e dados de rastreamento.

- Observador

-

Concede acesso a dados provenientes de namespaces em um Projeto. Você pode usar isso na seção Associação de Projetos da configuração do cluster.

- Observador do Cluster

-

Concede acesso a todos os dados provenientes de um Cluster. Você pode usar este modelo na seção Associação de Cluster da configuração do cluster.

Os recursos nessas funções correspondem a Permissões Escopadas. Eles estão disponíveis no grupo de API scope.observability.cattle.io (com apenas o verbo get já que esses recursos são somente leitura):

-

topology- componentes (implantações, pods, etc.) do cluster ou namespace -

traces- spans do cluster ou namespace -

metrics- dados métricos originados do cluster ou namespace

Observe que o acesso aos logs é controlado pelo recurso topology.

Ative a personalização para usuários com essas funções de observador concedendo a função Acesso Recomendado à Instância no Projeto em execução SUSE® Observability.

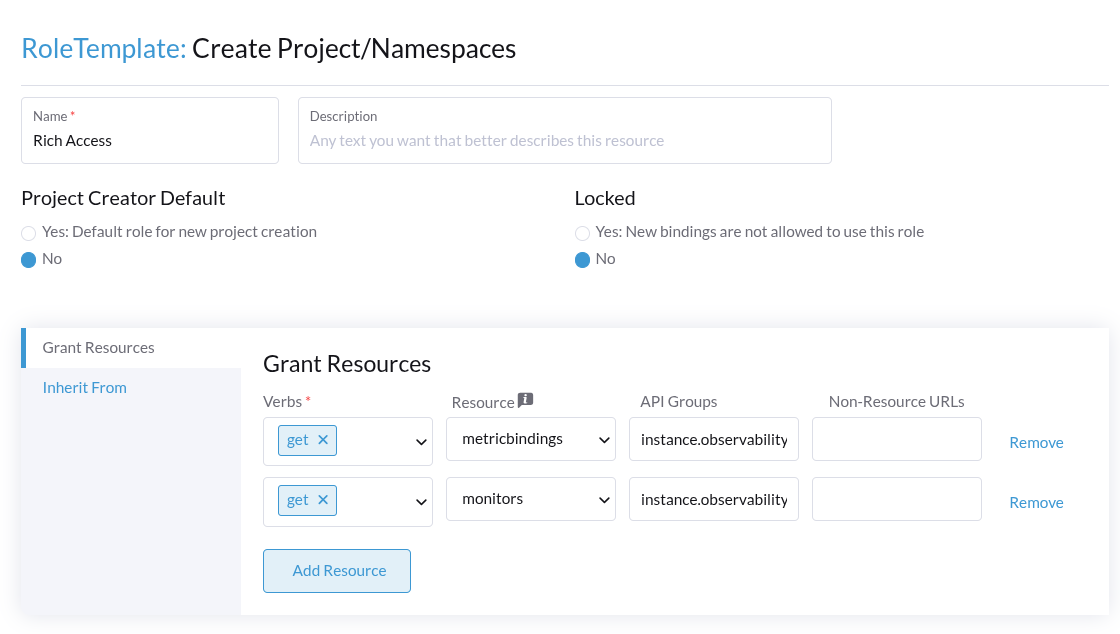

Funções Personalizadas

Para conceder permissões adicionais além do Acesso Recomendado, crie um Modelo de Função de Projeto personalizado no Rancher, herdando de Acesso Recomendado da Instância do SUSE Observability. Então, por exemplo, para conceder os direitos de visualizar monitores e gráficos métricos, adicione regras com:

-

Verbo:

get -

Recurso:

metricbindingsemonitors -

Grupo de API:

instance.observability.cattle.io

Você pode especificar qualquer combinação de recurso e verbo definida nas Permissões RBAC. Observe que os traços (-) são removidos dos nomes dos recursos, então a permissão get-metric-bindings se torna o recurso RBAC do Kubernetes metricbindings com o verbo get.

Solução de problemas

-

Verifique se o Agente RBAC para o cluster consegue se comunicar com a plataforma.

-

Inspecione os sujeitos do usuário (usuário e funções).

-

Verifique qualquer configuração de funções no provedor OIDC.

-

-

Inspecione a permissão do sujeito

-

Verifique se os (Cluster)RoleBindings relevantes que correspondem ao usuário com um (Cluster)Role estão presentes.

-

Inspecione o (Cluster)Role para verificar se ele concede as permissões corretas.

-