|

Ce document a été traduit à l'aide d'une technologie de traduction automatique. Bien que nous nous efforcions de fournir des traductions exactes, nous ne fournissons aucune garantie quant à l'exhaustivité, l'exactitude ou la fiabilité du contenu traduit. En cas de divergence, la version originale anglaise prévaut et fait foi. |

Rancher RBAC

Présentation

L’extension SUSE Rancher Prime Observability utilise RBAC Kubernetes pour accorder l’accès aux utilisateurs de Rancher dans SUSE Observability. Si vous n’utilisez pas Rancher, consultez Procédure de configuration des rôles dans une installation autonome.

|

Pour que le RBAC de Rancher fonctionne,

|

Chaque utilisateur authentifié a le rôle Accès de base à l’instance qui lui permet d’utiliser le système. Ces autorisations donnent accès aux vues, paramètres, liaisons de métriques, et permettent à un utilisateur de voir les notifications système. Elles ne donnent accès à aucune donnée SUSE® Observability. Pour voir des données, un utilisateur doit se voir attribuer un rôle supplémentaire. Deux directions pour étendre le rôle Accès de base à l’instance sont fournies avec Rancher Modèles de rôle :

- Rôles d’instance

-

Vous permet de configurer ou de personnaliser SUSE® Observability.

- Rôles à portée

-

Accorde l’accès aux données SUSE® Observability des clusters observés.

Rôles d’instance

Vous pouvez attribuer les Modèles de rôle pour Rôles d’instance aux utilisateurs ou groupes dans le Projet qui exécute SUSE® Observability. Si aucun rôle d’instance n’est explicitement attribué à un membre d’un projet, alors il aura les autorisations du rôle Accès de base à l’instance.

Rôles d’instance avec accès aux données SUSE® Observability

Quelques rôles "globaux" permettent l’accès à toutes les données SUSE® Observability - dans n’importe lequel des clusters observés. Ces rôles sont destinés à être utilisés pour configurer le système et pour résoudre les problèmes au niveau du système. Pour les utilisateurs ayant l’un de ces rôles, il n’est pas nécessaire de configurer Rôles à portée.

- Administrateur d’instance

-

Accorde un accès complet à toutes les vues et toutes les autorisations.

- Dépanneur d’instance

-

Accorde toutes les autorisations requises pour utiliser SUSE Observability pour le dépannage, y compris la capacité d’activer/désactiver des moniteurs, de créer des vues personnalisées et d’utiliser le CLI.

- Observateur d’instance

-

Accorde l’accès à toutes les données dans une instance SUSE Observability.

Rôles d’instance sans accès aux données SUSE® Observability

Ces rôles doivent être combinés avec le rôle Observateur d’instance ou l’un des Rôles à portée (voir ci-dessous). Sinon, aucune donnée SUSE® Observability n’est accessible et l’interface utilisateur affichera un message "Aucun composant trouvé". Cela s’applique à tous les utilisateurs de Rancher, y compris les utilisateurs, tels que les propriétaires de projet.

- Accès recommandé à l’instance

-

Accorde les autorisations recommandées pour utiliser SUSE Observability. Ce rôle inclut des autorisations qui ne sont pas strictement nécessaires, mais qui offrent des moyens (limités) de personnalisation SUSE® Observability.

- Accès de base à l’instance

-

Accorde des autorisations minimales pour utiliser SUSE® Observability. Ce rôle n’a pas besoin d’être explicitement attribué et il n’existe pas de Modèle de Rôle pour cela ; chaque utilisateur connecté l’a.

Vous pouvez trouver les autorisations assignées à chaque rôle prédéfini de SUSE Observability ci-dessous. Pour plus de détails sur les différentes autorisations et leur gestion en utilisant le sts CLI, voir autorisations du contrôle d’accès en fonction du rôle (RBAC).

-

Accès de base

-

Accès recommandé

-

Observer

-

Dépanneur

-

Admin

L’accès de base accorde des autorisations minimales pour utiliser SUSE Observability. À combiner avec un Observateur (instance, cluster ou projet). Ces autorisations sont accordées à tous les utilisateurs.

| Ressource | Verbes |

|---|---|

liaisons-métriques |

obtenir |

paramètres |

obtenir |

system-notifications |

obtenir |

vues |

obtenir |

L’accès recommandé accorde des autorisations qui ne sont pas strictement nécessaires, mais qui rendent SUSE Observability beaucoup plus utile. Il offre un degré limité de personnalisation. À combiner avec un Observateur (instance, cluster ou projet).

| Ressource | Verbes |

|---|---|

api-tokens |

obtenir |

tableaux-de-bord-préférés |

créer, supprimer |

vues favorites |

créer, supprimer |

stackpacks |

obtenir |

paramètres-de-visualisation |

update |

L’Observateur accorde l’accès à toutes les données d’observabilité dans une instance SUSE Observability. À combiner avec Accès recommandé pour une meilleure expérience.

| Ressource | Verbes |

|---|---|

topologie |

obtenir |

métriques |

obtenir |

traces |

obtenir |

Le rôle Dépanneur d’instance a accès à toutes les données disponibles dans SUSE Observability et la capacité de créer des vues et d’activer/désactiver des moniteurs.

| Ressource | Verbes |

|---|---|

agents |

obtenir |

api-tokens |

obtenir |

actions-composant |

execute |

tableaux de bord |

obtenir, créer, mettre à jour, supprimer |

tableaux-de-bord-préférés |

créer, supprimer |

vues favorites |

créer, supprimer |

liaisons-métriques |

obtenir |

métriques |

obtenir |

moniteurs |

obtenir, créer, mettre à jour, supprimer, exécuter |

notifications |

obtenir, créer, mettre à jour, supprimer |

paramètres |

obtenir |

stackpack-configurations |

obtenir, créer, mettre à jour, supprimer |

stackpacks |

obtenir |

system-notifications |

obtenir |

topologie |

obtenir |

traces |

obtenir |

vues |

obtenir, créer, mettre à jour, supprimer |

paramètres-de-visualisation |

obtenir |

Le rôle Administrateur d’instance a toutes les autorisations assignées.

| Ressource | Verbes |

|---|---|

agents |

obtenir |

api-tokens |

obtenir |

actions-composant |

execute |

tableaux de bord |

obtenir, créer, mettre à jour, supprimer |

tableaux-de-bord-préférés |

créer, supprimer |

vues favorites |

créer, supprimer |

clés-api-d’ingestion |

obtenir, créer, mettre à jour, supprimer |

liaisons-métriques |

obtenir |

métriques |

obtenir |

moniteurs |

obtenir, créer, mettre à jour, supprimer, exécuter |

notifications |

obtenir, créer, mettre à jour, supprimer |

permissions |

obtenir, créer, mettre à jour, supprimer |

scripts restreints |

execute |

jetons-de-service |

obtenir, créer, mettre à jour, supprimer |

paramètres |

obtenir, créer, mettre à jour, supprimer, déverrouiller |

stackpack-configurations |

obtenir, créer, mettre à jour, supprimer |

stackpacks |

obtenir, créer |

sync-data |

obtenir, mettre à jour, supprimer |

system-notifications |

obtenir |

messages de sujet |

obtenir |

topologie |

obtenir |

traces |

obtenir |

vues |

obtenir, créer, mettre à jour, supprimer |

paramètres-de-visualisation |

update |

Rôles à portée

Vous pouvez attribuer les Modèles de rôle suivants aux utilisateurs ou groupes dans un cluster observé. Ils accordent l’accès aux données SUSE® Observability provenant d’un Projet dans le Cluster, donnant à un utilisateur la permission de lire la topologie, les métriques, les journaux et les données de trace.

- Observer

-

Accorde l’accès aux données provenant des espaces de noms dans un Projet. Vous pouvez utiliser cela dans la section Adhésion au projet de la configuration du cluster.

- Observateur de cluster

-

Accorde l’accès à toutes les données provenant d’un Cluster. Vous pouvez utiliser ce modèle dans la section Adhésion au cluster de la configuration du cluster.

Les ressources dans ces rôles correspondent à autorisations à portée. Elles sont disponibles dans le groupe API scope.observability.cattle.io (avec juste le verbe get car ces ressources sont en lecture seule) :

-

topology- composants (déploiements, pods, etc.) du cluster ou de l’espace de noms -

traces- étendues du cluster ou de l’espace de noms -

metrics- données métriques provenant du cluster ou de l’espace de noms

Notez que l’accès aux journaux est contrôlé par la ressource topology.

Activez la personnalisation pour les utilisateurs avec ces rôles d’observateur en accordant le rôle Accès recommandé à l’instance sur le Projet exécutant SUSE® Observability.

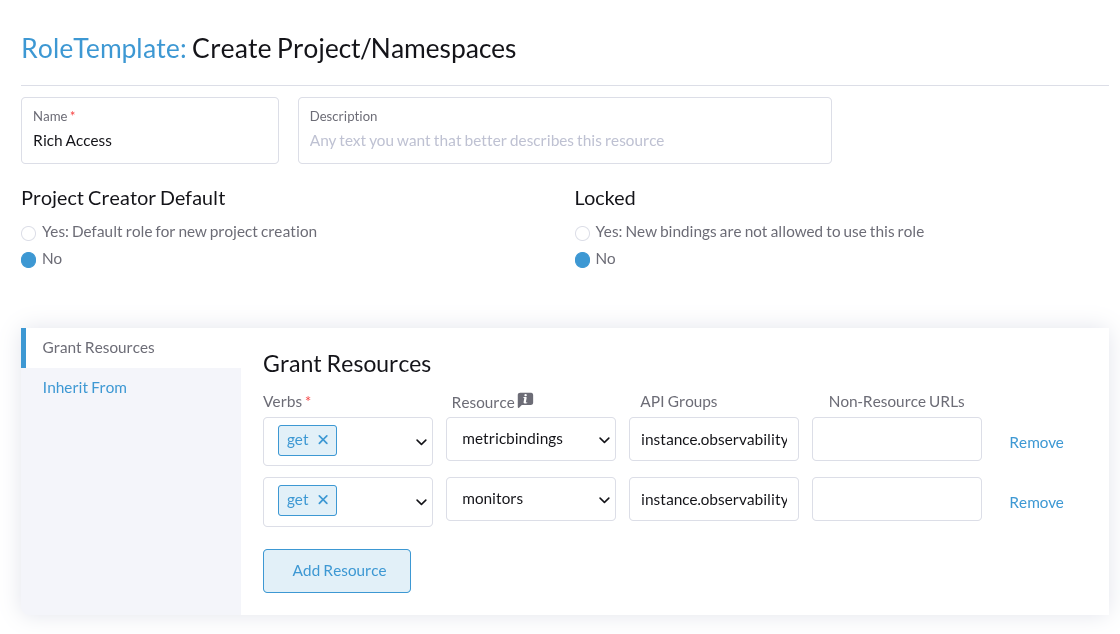

Rôles personnalisés

Pour accorder des autorisations supplémentaires au-delà de l’accès recommandé, créez un modèle de rôle de projet RoleTemplate dans Rancher, héritant de Accès recommandé à l’instance SUSE Observability. Ensuite, par exemple, pour accorder les droits de consulter les moniteurs et les graphiques métriques, ajoutez des règles :

-

Verbe :

get -

Ressource :

metricbindingsetmonitors -

ApiGroup :

instance.observability.cattle.io

Vous pouvez spécifier toute combinaison de ressource et de verbe définie dans les Permissions RBAC. Notez que les tirets (-) sont supprimés des noms de ressources, donc la permission get-metric-bindings devient la ressource RBAC Kubernetes metricbindings avec le verbe get.

Dépannage

-

Vérifiez que l’agent RBAC pour le cluster est capable de communiquer avec la plateforme.

-

Inspectez les sujets utilisateurs (utilisateur et rôles).

-

Vérifiez toute configuration de rôles sur le fournisseur OIDC.

-

-

Inspectez la permission du sujet

-

Vérifiez que les (Cluster)RoleBindings pertinents qui associent l’utilisateur à un (Cluster)Role sont présents.

-

Inspectez le (Cluster)Role pour vérifier qu’il accorde les autorisations correctes.

-